2014年9月5日的威尔士峰会宣言为建立北约SAS-129提供了基础:"我们致力于进一步发展国家网络防御能力,我们将加强北约核心任务所依赖的国家网络的网络安全,......我们将提高北约的网络防御教育、培训和演习活动水平"(北约,2014)。自威尔士峰会以来,北约发布了网络承诺,并在2016年华沙峰会期间将网络空间指定为第五领域(NATO, 2016a)。对北约来说,严重的网络攻击可能会触发第5条(Stoltenberg, 2019),在2018年布鲁塞尔峰会上(NATO, 2018a),北约盟国同意建立一个新的网络空间行动中心(NATO, 2019b, p. 17)。2016年TAP预测,"网络威胁和攻击的数量、复杂程度和潜在的损害将继续增加,这项活动将有助于在现代北约环境中的网络防御复原力"。(NATO STO, 2016)。在他们的工作中,SAS-129开发和测试了各种与网络安全有关的基于游戏的学习系统。该团队收集了他们的集体专长,将理解、设计、开发、入职和部署基于游戏的学习系统的综合指南放在一起。本指南的对象是那些专注于基于游戏的学习方法,以加强当前国防和教育培训和教育方法的专家。

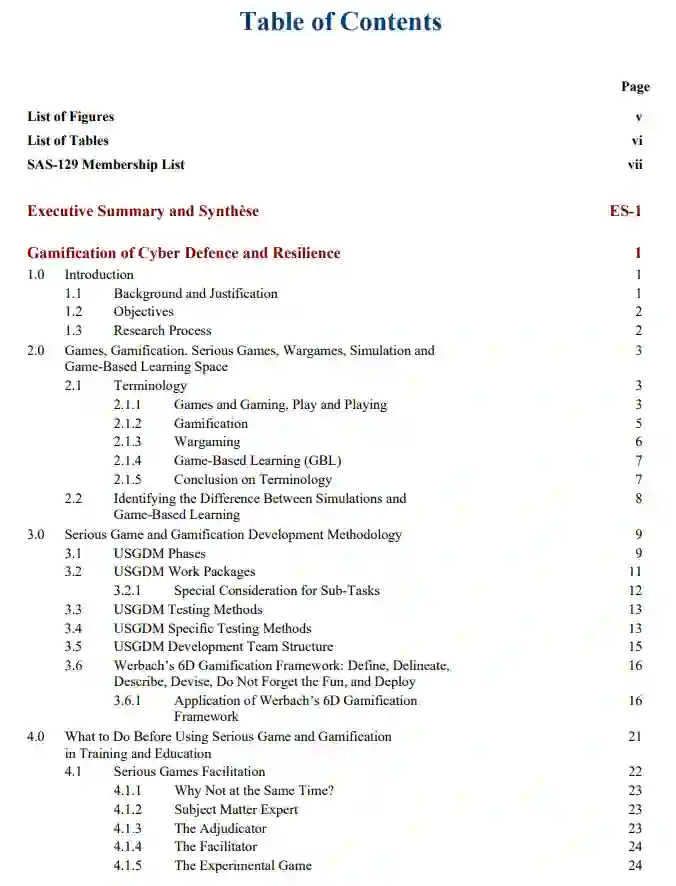

本指南首先建立了理解游戏化学习理论的框架。指南的这一部分提出了一个分类,并对属于游戏化学习系统范畴的方法进行了区分。这个框架是与专注于与这个主题相关的学说、概念和学术工作的专家一起设计的。下面的部分提供了一个统一的开发方法,它是一个项目管理工具,是为了将游戏开发的敏捷开发要求与国防工业中更严格的项目管理规范相结合而定制开发的。该方法涵盖了项目设计、基于团队进行的常见开发问题调查的测试以及最后的部署。作为SAS-129工作的一部分,团队成员在自己的原型开发工作中实施了所提出的方法,并根据经验教训进行了改进。由于团队认为游戏设计是一个独立于游戏开发的过程,因此将具体重点放在引入Werbach的6D游戏化框架上。这个单独的重点是合理的,因为团队认为游戏设计是艺术、讲故事、数学和系统设计的混合。虽然指南中介绍的开发方法为满足系统需求提供了关键信息,但设计框架有助于系统满足其游戏需求。

在SAS-129团队自身经验的基础上,人们注意到,设计和采购基于游戏的学习系统并不能持久地将这种方法纳入更广泛的军事训练和教育中。为了指出关键的整合要求,该指南还关注军事教育环境中所需要的角色和责任,这将使基于游戏的学习系统进一步整合到更广泛的教育框架。为了给聪明的买家提供指导,SAS-129收集了关键的 "必问 "问题,以评价或评估可以随时获得的基于游戏的学习系统的能力的有效性。指南的最后一节侧重于提供SAS-129在研究期间开发或审查的网络安全相关游戏方法的分类法。这个分类法的收集是为了提供一个基于游戏的学习方法在网络安全培训中应用的全面概述。

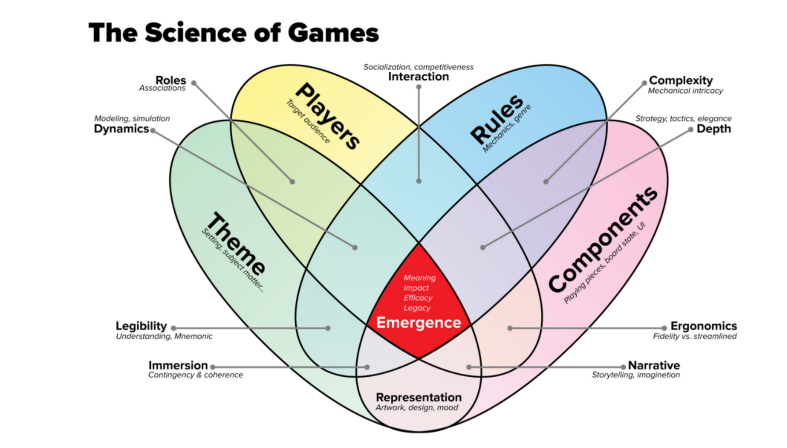

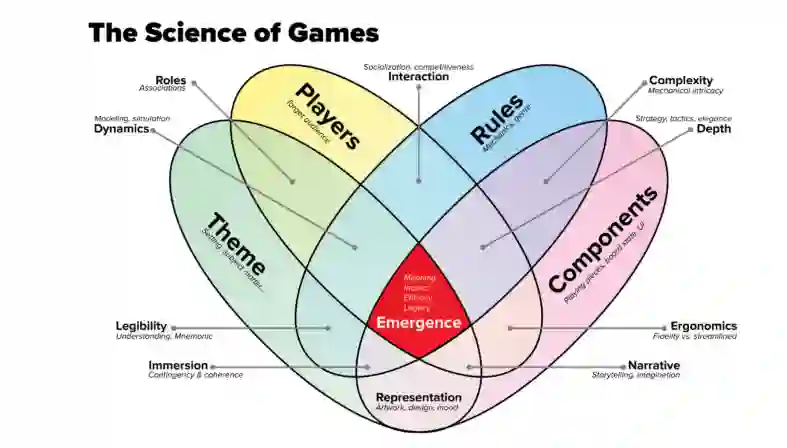

图:主题、玩家、规则、组件和表现形式之间的互动。

引言

1.1 背景与理由

2014年9月5日的《威尔士首脑会议宣言》为建立北约SAS-129提供了基础。

- 我们致力于进一步发展我们的国家网络防御能力,我们将加强北约核心任务所依赖的国家网络的网络安全,以帮助使联盟具有弹性和充分保护。密切的双边和多国合作在加强联盟的网络防御能力方面发挥着关键作用。......来自私营部门的技术创新和专业知识对于使北约和盟国实现强化网络防御政策的目标至关重要。我们将提高北约的网络防御教育、培训和演习活动的水平(北约,2014)。

自威尔士峰会以来,北约发布了网络承诺,并在2016年华沙峰会期间指定网络空间为第五领域(NATO, 2016a)。对北约来说,严重的网络攻击可能会触发第5条(Stoltenberg, 2019),在2018年布鲁塞尔峰会上(NATO, 2018a),北约盟国同意建立一个新的网络空间行动中心(NATO, 2019b, p. 17)。

2016年的TAP预测,"网络威胁和攻击的数量、复杂性和潜在的损害将继续增加,这项活动将有助于现代北约环境中的网络防御能力"(NATO STO, 2016)。这一预测被证明是准确的;网络空间总是活跃的,"北约是一个三倍于此的目标"(Omand, 2019, p. 17)。不仅组织的网络是目标,北约成员和士兵自己的移动设备也是目标(Grove等人,2017)。士兵个人是特别脆弱的目标(Kramper,2017;Bay and Biteniece,2019,第7-18页),可以被 "猫捕"(Lapowsky,2019)。

北约SAS-129根据北约对未来战区将在特大城市的预期,进一步发展了这一评估(战略分析处,2017,第38页),那里的环境有丰富的网络资产。因此,北约SAS-129正在开发多领域未来城市战争游戏,在战术和行动层面解决这些问题。然而,简单的网络卫生工作仍然是网络防御和复原力的基础。北约秘书长延斯-斯托尔滕贝格将网络挑战总结为:。

- 一些最大的网络攻击之所以能够发生,只是因为人为的错误。例如,捡起放在停车场的受感染的USB驱动器,并将其插入计算机。或者点击 "网络钓鱼 "电子邮件中的一个错误链接。现在是时候让我们都醒悟到网络威胁的潜在危险了。(NATO, 2018c)

2016年TAP认识到,尽管 "许多现实世界的解决方案可用于网络专家的培训和教育,但总体上缺乏网络防御/复原力的培训和教育。对于最终用户、政策制定者和军事决策者等客户的培训和教育,可用的解决方案不多"(NATO STO, 2016)。大量公开的游戏涉及网络安全的主题。马里兰大学学院公园分校技术、学习和领导力项目的博士生Merijke Coenraad测试了181个大多为年轻终端用户设计的游戏(18.7%为小学水平,29.3%为初中,51.9%为高中及以上),其中只有少数游戏有深度内容(Coenraad等人,2020,第22页)。

"提高一般意识的常规方法往往不是成本高就是效果差。因此,培训和教育的可能解决方案之一是开发严肃游戏和游戏化应用"。(NATO STO, 2016) 专业的基于游戏的学习(GBL)/严肃游戏解决方案的广告建立在这样的前提下:用于教学、培训和提高认识的PowerPoint演示通常是枯燥和无效的(The Cyberwire, 2020)。人类仍然是任何网络防御中最薄弱的环节(Spatz,2017;Yan等人,2018;Shalin Hai-Jew,2019),多因素认证(MFA)或双因素认证(2FA)的低水平采用仍然是一个问题(Das等人,2019)。与麻疹和百日咳(92-96%)、风疹(84-88%)和腮腺炎(88-92%)的规定接种率相比(Anderson and May, 1985, p. 324),我们离群体免疫还很远,尽管从2FA的采用率从2017年(28%)提高到2019年(53%)的情况来看,可以看到普遍意识增强的效果。另外,用户意识从44%大幅上升到77%(Engler,2019年,第3页)。然而,对双因素认证的有效性有不同的意见(Colnago等人,2018;Covello,2019)。关于私营部门客户实施2FA的问题,各国的态度也不同。例如,德国公司比美国公司更不愿意在商业交易中要求2FA(t3n Redaktion,2019)(ThumbSignIn等人,2019)。在一天结束时,我们的社会仍然非常容易受到攻击。

2016年的TAP假设严肃游戏和游戏化可以为解决这个问题做出贡献。它还假定,"游戏可以跨平台使用,并且可以设计成吸引普通观众的方式"(NATO STO,2016)。对于北约这个组织来说,理解复杂的网络复原力/防御/事件管理场景是至关重要的。基于这样的前提,"游戏化技术在联合和高压环境下的不同网络防御/弹性场景的培训和教育中是有用的",TAP得出的结论是:"游戏化技术是一个很好的解决方案"。

1.2 目标

SAS-129的主要目标是通过使用严肃游戏和游戏化方法,有效地加强信息安全和网络防御教育和培训。SAS-129将其实现这一主要目标的努力集中在三个工作包中。这些工作包如下。

-

将研究严肃游戏和游戏化的定义、优势和劣势、开发过程中的常见问题、游戏化的特点、游戏机制和技术、以及国防应用。

-

我们将分析网络防御和复原力的全貌、网络防御和复原力的操作和决策分类以及网络安全培训和教育的例子,以便为网络安全主题和用户群的具体化和优先化提供一个基准,这些主题和用户群可以从利用游戏化和严肃游戏的应用中受益。

-

游戏化和严肃游戏的方法指南将被开发出来,用于网络防御和复原。然后,将开发一个或多个实施该方法的原型演示。

北约SAS-129应该提交一份最终的技术报告,记录关于游戏化的发现,描述网络防御和复原力的基线信息,以及游戏方法指南和开发的原型。本报告是对游戏化、游戏方法指南和原型开发的记录结果的贡献。

1.3 研究过程

SAS-129在其业务计划中设想的6个会议(巴黎、阿姆斯福特、塔林、汉堡和渥太华)中,有5个是面对面的。最后一次安卡拉会议是在线的。在这种情况下,在研究的早期阶段,还举行了每月的在线会议。

SAS-129已经在周期性严肃游戏开发方法的范围内完成了游戏开发,该方法是与目标部分规定的工作包中设想的研究平行开发的。在游戏开发过程中,由于方法论的原因,在不同的国家和不同的机构和组织中进行了11次迭代。

这些迭代是按照以下顺序完成的。

- 北约ACT城市化项目,英国国防学院。

- 土耳其信息学大会。

- 德国指挥与参谋学院。

- 德国战略侦查司令部。

- 土耳其总参谋部和平伙伴关系训练中心。

- 荷兰陆战中心。

- 土耳其总参谋部和平伙伴关系训练中心。

- 德国指挥与参谋学院,网络战争游戏研发研讨会。

- 北约ORA会议,战争游戏研讨会,加拿大。

- 土耳其空军司令部,网络防御科。

- 土耳其陆军司令部,训练和理论司令部。