2014年,北约反恐卓越中心(COE-DAT)推出了 "保护关键基础设施免遭恐怖袭击 "的首期课程。随着CIPTA课程获得越来越多的听众和兴趣,核心讲师团队认为有必要更新关键基础设施(CI)的课程,考虑到从强调CI资产的 "保护 "到 "安全和弹性 "的转变。学术界、应急管理部门和行业从业者社区所缺乏的是一本利用核心讲师团队的集体主题专业知识的手册,这本手册可以用来教育政府领导人、国家和私营部门的关键基础设施的所有者和经营者、学者以及北约和伙伴国的政策制定者。启用北约的集体防御: 关键基础设施安全和复原力是这种努力的高潮,是美国陆军战争学院战略研究所(SSI)和北约COE-DAT之间谅解备忘录下的第一个主要合作研究项目。

该研究项目于2020年10月开始,由战略研究所主办了一系列的四个研讨会。该书的章节草案于2022年1月下旬完成。研究小组几乎没有预见到今年2月俄罗斯对乌克兰的入侵。俄罗斯占领Zaporizhzhya核电站,连续对乌克兰的发电和配电设施、铁路运输进行导弹攻击,以及对该国关键基础设施的几乎每个部门进行网络攻击,这些都在世界范围内展示。俄罗斯利用其天然气供应作为对欧洲的经济战手段--旨在破坏北约的团结和对乌克兰的支持--是另一个及时的例子,说明为什么对手、民族国家和恐怖分子都以关键基础设施为目标。因此,有必要建立公共和私营部门的伙伴关系,以确保基础设施的安全,并在受到攻击时建立起维持基础设施的复原力。乌克兰还强调,北约盟国需要了解东道国基础设施中存在哪些会破坏集体防御的漏洞,并更加迫切地纠正和缓解这些裂痕。

本手册的概念框架涉及用户需要有一个基本知识的关键方面。什么是关键基础设施,为什么它对北约和个别国家的安全很重要?对CI的威胁和攻击可能来自许多载体,包括主要由恐怖分子进行的动能攻击,恐怖分子、民族国家及其代理人的网络攻击,以及混合威胁。在许多关键基础设施部门中,有一些指定的生命线,这些生命线由于对社会福祉的重要性、政府运作的连续性、经济影响以及对其他CI部门的有害、连带影响而至关重要。最近,关键基础设施界的从业人员已经从仅仅强调 "保护 "关键基础设施资产转变为建立该基础设施的 "安全和复原力"。那么,民族国家和CI的所有者和经营者可以采用什么工具来实现这双重目标呢?

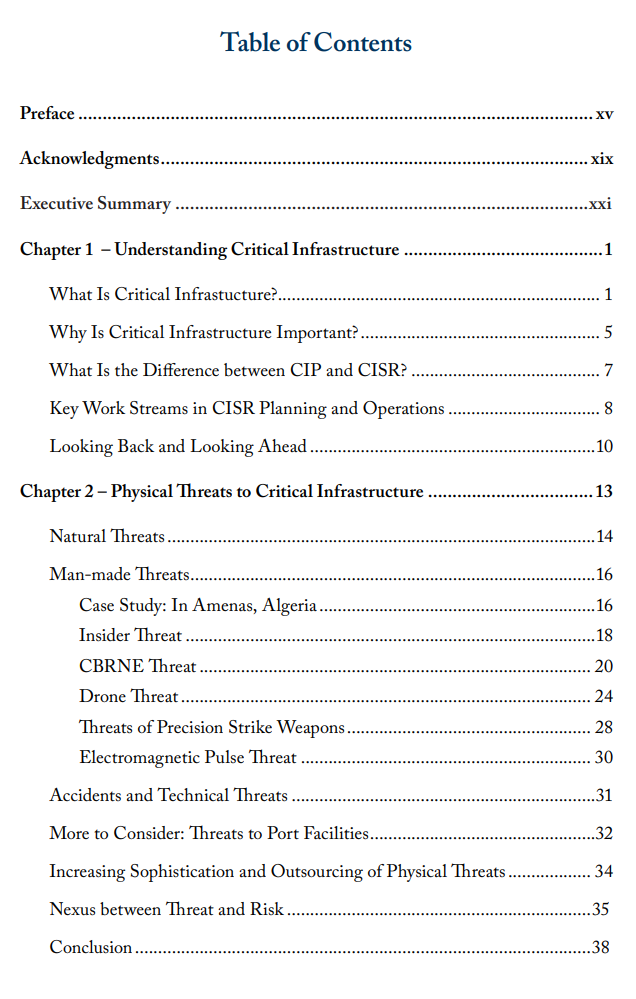

为了提供对这些重要的CI主题的理解,SSI和COE-DAT召集了领先的国际专家。这个多学科的团队由行业从业者、美国和欧洲的政策制定者、情报界成员、研究实验室专家和学者组成。启用北约的集体防御: 关键基础设施安全和复原力由三个主要部分组成。第一部分包括四章,重点讨论我们所说的 "关键 "基础设施的含义,以及它为什么和如何成为目标。从主要由恐怖分子进行的物理攻击,到对手进行的复杂的网络攻击,再到更复杂的混合手段,一直在演变。第1章,"了解关键基础设施",由罗恩-比尔斯通过回答以下问题为本书奠定了基础: 什么是关键基础设施?为什么它很重要?关键基础设施保护(CIP)与关键基础设施安全和复原力(CISR)之间有什么区别?在北大西洋公约组织国家内部和之间实施CISR政策涉及哪些方面?Bearse认为,CISR是在一个充满越来越多风险的世界中维护国家安全、经济活力、公共健康和安全的一项基本社会任务。对于北约成员国来说,在国家层面建立和加强CISR对于保护社会、人民和共同价值观是必要的,同时也为可信的威慑和集体防御提供基础。

第2章,"对关键基础设施的物理威胁",由马尔科姆-贝克、罗纳德-比尔斯和雷-梅详细介绍了恐怖分子对CI的动能威胁,其中有一个关于2013年基地组织附属机构对阿尔及利亚阿梅纳斯石油和天然气设施袭击的有用案例。他们还研究了对基础设施的自然和其他物理威胁,以及北约最关注的未来人为威胁,包括化学、生物、放射性、核、爆炸(CBRNE)装置、无人机和无人驾驶飞行器、精确打击武器和电磁脉冲攻击。

第3章,"对关键基础设施的网络威胁",由萨利赫-比查克西研究了针对关键基础设施的风险如何在网络领域上升。他写道,虽然COVID-19大流行病迫使企业采取做法以适应更多的远程劳动力,但它也为恶意的攻击者提供了一个前所未有的机会来测试网络安全系统和利用漏洞。这场大流行表明,电力、天然气、石油、水和污水处理系统以及电信都需要可靠和持续的运行。他的这一章概述了关键基础设施的技术层和系统,以及与人力和管理有关的网络攻击的潜在组织脆弱性。他强调了威胁者的各种类别(机会主义攻击者、竞争对手、内部威胁、高级持续性威胁和黑客活动家),并在最后概述了威胁者为利用关键基础设施的漏洞而采用的最近的主要攻击类型。

第4章是卡罗尔-V-埃文斯撰写的《美国和北约关键基础设施的混合威胁》。她分析了对关键基础设施的几个主要混合威胁载体,它们有可能攻击、破坏或损害美国和北约的作战、部队投射和维持能力。第一个威胁载体是对手故意对支持美国设施和基地的能源基础设施进行网络渗透。这种渗透使对手能够干扰美军部署和维持前沿作战部队和设备的能力。第二个混合威胁载体是对手对美国和北约后勤的攻击,有可能削弱美国的海外力量投射,以及北约在战区内的机动性和维持能力。第三个混合威胁来自于中国通过其 "一带一路 "倡议和外国直接投资活动对欧洲关键国防工业基地基础设施和供应链的战略渗透、所有权和控制。这一载体为破坏美国和北约的互操作性和政治团结提供了机会。埃文斯博士的章节最后强调了美国和北约通过组织能力建设、制定政策框架和实施东道国基线复原力要求来投资CISR,以纠正和减轻这些威胁的措施。

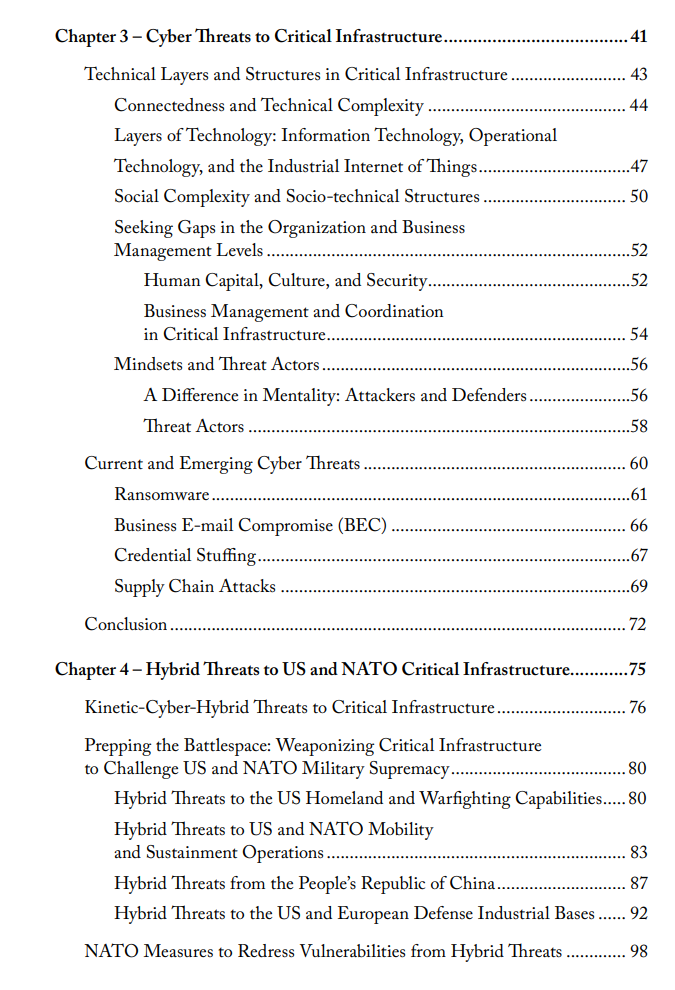

第二部分主要是让读者了解关键的 "生命线 "基础设施部门,即能源和运输(包括民用航空和大众运输铁路)、水和通信。第5章 "欧洲能源和乌克兰案例",作者Theresa Sabonis-Helf。Sabonis-Helf博士在2022年2月俄罗斯入侵乌克兰之前写道,西方国家潜在的电力中断对城市化地区来说正变得越来越具有灾难性,对寻求破坏的威胁者来说也更有吸引力。随着能源系统变得更大、更 "聪明 "和更多的国际联系,破坏的途径也变得更大。电力安全和网络安全之间相互交织的关系要求我们对CISR的理解能够认识到这两组脆弱性。Sabonis-Helf博士认为,乌克兰的案例因此具有指导意义。乌克兰在能源安全和网络安全方面的经验揭示了重大的风险,并为北约在盟国和合作伙伴中加强民事准备和集体CISR的努力提供了启示。它还说明了乌克兰和欧洲今天和未来将面临的复杂性。

第6章,"民用航空",由大卫-哈雷尔分析了航空基础设施部门及其面临的威胁,包括恐怖分子对机场的主要飞机爆炸和地面袭击。他写道,要了解民用航空部门,重要的是要知道为什么航空业如此关键,是什么让它如此不稳定,以及为什么它对恐怖分子来说是一个如此有吸引力的目标。他为该行业的脆弱性提供了几个关键原因:它的刚性、它的可预测性,以及它难以跟上不断变化的恐怖主义威胁。Harell使用多个案例研究--这些案例跨越了9/11袭击后的20年--来说明这些脆弱性。他还研究了对这些恐怖袭击的航空安全反应,并指出了需要吸取的重要教训。最后,他提出了一些建议和最佳实践,以帮助减少整个国际民航的脆弱性。

第7章,"公共交通铁路运营",作者Adrian Dwyer解释了开放的运输网络,如铁路运营,对恐怖行动的固有脆弱性。他利用英国、欧洲大陆、美国、日本和印度的案例研究数据,展示了那些经常被使用的攻击方法。从北约的角度来看,将其成员国的铁路网络作为攻击目标会破坏军事后勤、民用供应链以及更广泛的经济繁荣。德怀尔认为,战略风险评估是管理多样化的恐怖威胁和大众铁路运输的固有脆弱性的重要手段。

第8章,"水部门的复原力和华盛顿大都会的案例",由Steve Bieber撰写,对这一重要资源的供应如何脆弱以及其他关键基础设施部门如何高度依赖水进行了令人震惊的分析。Bieber确定了水部门的风险和威胁;概述了复原力规划的关键步骤;利用华盛顿特区的案例研究说明了安全和复原力举措的挑战和解决方案;并为发展水部门的安全和复原力提出了建议。他解释说,水部门的安全和复原力是一个国家民事准备的关键因素,也有军事影响。对供水的恐怖威胁或水源的污染会影响一个国家在需要时调动和维持其军事力量和投射军事力量的能力。从北大西洋公约组织的角度来看,对一个成员国水务部门的威胁可能产生连锁反应,限制或削弱北约的军事机动性和支持其基本核心任务的力量投射。

第9章,"通信弹性",完成了手册中关于生命线CI部门的第二部分。通信构成了现代世界的重要骨干,有弹性和可信赖的通信是国家安全和应急准备的基础。他写道,通信为北约发挥了许多关键作用,包括:指挥和控制、军事行动、分发情报和警告信号、危机管理和协调,以及公民准备。安德森对通信部门进行了深入的概述,并解释了通信系统的完整性、可用性或保密性可能被降低或损害的方式。他利用最近发生的影响通信系统和相关基础设施的自然、人为、网络和动能事件来说明通信部门的风险。他为提高通信部门抵御恐怖袭击和其他威胁的能力提供了重要建议。

《北约的集体防御》的第三部分: 关键基础设施安全和复原力为手册的读者和用户提供必要的工具,以阻止和减轻对关键基础设施的攻击,以及在东道国基础设施内建立长期安全和复原力的手段,从而实现北约的集体防御。本节共有六章。它从第10章开始,由Ron Bearse和Alessandro Lazari撰写,他们运用各自的政策制定范围,合作完成了 "政策框架的比较: 美国和欧盟的CISR"。美国和欧盟的CISR政策和实践是世界上最先进的框架,许多国家都效仿美国和欧盟的模式。他们的章节描述了各自政策框架的关键基础和特点,这些框架产生的原因,以及它们如何随着时间的推移进行调整。本章的意图是帮助盟国和合作伙伴更好地理解这两个CISR政策框架,以便他们能够运用关键原则和宗旨来加强各自国家的CISR态势。

在第11章 "信息和情报共享 "中,克里斯-安德森和雷蒙德-梅伊讨论了政府与关键基础设施的国家或私营部门所有者运营商之间信息和情报共享的重要作用。这些活动对整个北大西洋公约组织的任何CISR努力的成功至关重要。他们解释说,关键基础设施的利益相关者需要分享信息以了解全面的基础设施风险,这样他们就可以确定最有效的手段来减轻这些危险。这个过程涉及到建立信任、共享和实践的沟通方法,以及结构化、多维度的信息共享。安德森和梅伊提供了一些来自美国的公私信息共享项目的最佳实践。这些实践包括国土安全部关键基础设施合作咨询委员会(DHS CIPAC)、受保护的关键基础设施信息(PCII)计划、网络信息共享与合作计划,以及联邦调查局(FBI)联合反恐工作队(JTTF)、国内安全联盟委员会(DSAC)和InfraGard。在美国和欧洲常见的一个信息共享计划是信息共享和分析中心(ISAC),这是一个针对关键基础设施部门的组织,以共享有关威胁和漏洞的信息。

第12章,"关键基础设施的相互依赖性建模和分析: 杜恩-弗纳(Duane Verner)对北约成员国和伙伴国需要了解基础设施的相互依存关系进行了全面的概述,因为它们是相互配合的运作。灾难性事件会在这些相互关联的系统中连带发生,并阻碍关键基础设施运营商保持运作的能力。对这些相互依存关系的建模和分析是有效的风险管理战略的关键组成部分,也是确定哪里需要资源来建立复原力的关键组成部分。Verner总结了对关键基础设施进行建模和评估的一般方法,他提出了一个灵活的CISR框架,为制定复原力管理战略提供信息。北约盟国和合作伙伴可以利用这个框架来减少对关键基础设施构成的风险,并通过跨部门合作来促进更大的复原力。

北约如何在一个不断变化的环境中最好地管理和评估安全风险,是Geoffrey French在第13章 "安全风险评估和管理 "中的出发点。正如他所指出的,组织和社区需要正式的程序来确定、优先处理和解决风险。风险管理的承诺是,如果有足够的统一性和一致性,政府或私营部门的领导人可以通过在不同层次上汇总风险的能力来做出更好的决定。他的这一章深入探讨了风险评估和风险管理的概念,并回顾了一套选定的风险管理框架--来自国际标准化组织(ISO)、北约、美国政府问责局(GAO)和美国国家基础设施保护计划(NIPP)--这些框架被设计或调整为安全风险管理。然后,French展示了国家层面的政府风险计划如何鼓励和指导风险管理实践,以及协调参与关键基础设施运营的公共和私营部门组织的组合,以促进CISR的相互支持的环境。

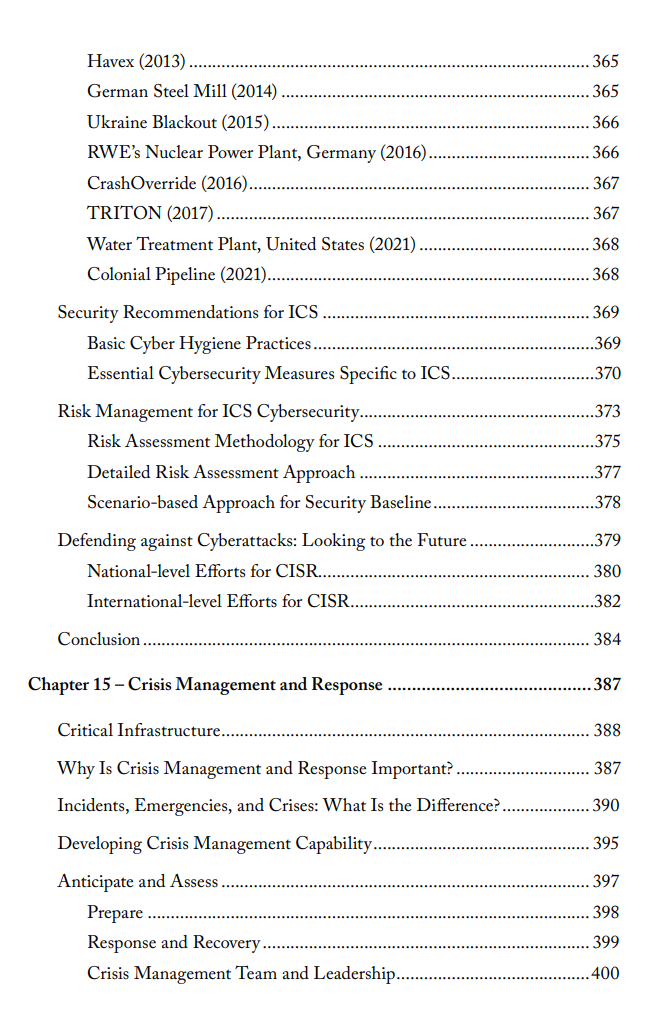

虽然Biçakci的前一章描述了对CI的各种网络威胁,但Sungbaek Cho为本手册的用户提供了一些重要的网络安全工具来减轻这些威胁。在第14章 "加强工业控制系统的网络安全 "中,Cho简要介绍了工业控制系统(ICS)的特点,以及它们为什么会受到网络攻击的原因,即组件的脆弱性,以及现代关键基础设施中普遍存在的将ICS与商业网络更开放地互连的做法。他通过一些重大的网络事件案例研究来强调这些脆弱性,包括: Stuxnet(2010年)、BlackEnergy(2011年)、乌克兰大停电(2015年)、德国RWE的核电站(2016年)、TRITON(2017年)和Colonial Pipeline(2021年)。该章为关键基础设施的利益相关者、业主和运营商提供了最佳实践和工具,以保护他们的系统,并加强对网络攻击的安全性和复原力。Cho建议利用风险管理方法、基本卫生做法和基本网络安全措施。尽管北约正在采取措施提高其集体能力,以防御和应对针对盟国关键基础设施的网络攻击,但个别成员国构成了第一道防线。Cho建议各国政府应为关键基础设施制定强制性的网络安全要求--确保业主和运营商遵守这些要求,并根据需要提供安全建议。他还主张建立一个机构合作机制(如公共-私营关键基础设施安全委员会和联合网络反应小组),以便在国家层面整合CI利益相关者的独特能力。

马尔科姆-贝克提供了 "建立CISR的工具 "部分的最后一章,并恰当地将重点放在 "危机管理和响应 "上。危机管理是联盟在2021年6月宣布的作为北约2030倡议的一部分的加强复原力承诺的一个重要组成部分。然而,贝克问道,联盟目前的危机管理理念是否跟上了当代危机管理和思想领袖的主流发展。此外,在CISR工作的构架中,北约的危机管理方法是否仍然适合其目的,或者是否可以改进?他认为,对于北约来说,完全从武装冲突和其他敌对行动的角度来理解危机管理可能不再合适或最佳(特别是考虑到第2-4章前面概述的各种物理、网络和混合威胁)。贝克建议,通过制定和实施强有力的危机管理结构和程序,可以改善有效的CISR措施。有效的危机管理的关键因素是早期预警、有效的战略、良好的沟通、领导和迅速的决策。贝克在英国标准协会的基础上提供了一个行之有效的危机管理框架,采用分阶段的方法:预测和评估、准备、响应和恢复。最后,他回顾了复原力和危机管理的新发展,并就北约如何更好地调整其活动以支持北约2030提出了建议。