项目名称: 稀疏表达下的非负矩阵分解在入侵检测中的研究

项目编号: No.61303227

项目类型: 青年科学基金项目

立项/批准年度: 2014

项目学科: 自动化技术、计算机技术

项目作者: 陈善雄

作者单位: 西南大学

项目金额: 23万元

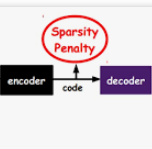

中文摘要: 非负矩阵分解能够从大规模数据中提取关键特征,从显式变量中找出隐藏变量,将高维数据降维,适合处理大规模数据。目前这些分解算法大都存在两方面问题:一是不能避免收敛于局部最优;二是单一度量标准迭代次数随数据量的增长呈指数上升,增加了收敛时间。本项目拟采用多散度联合度量的方法从理论上证明非负矩阵分解的全局最优解的存在,求解多散度的分解的迭代规则,降低分解过程收敛时间。同时引入稀疏化约束条件-等距约束性,对数据进行压缩采样,并应用于入侵信号的检测。本项目首先分析入侵数据的特点,建立网络非线性信号与非负矩阵的映射模型,其次证明多散度在非负矩阵分解中作为误差度量标准的可行性,推导出基于多散度非负矩阵分解的乘性迭代规则,寻找满足RIP条件的变换基和投影矩阵,建立基于稀疏约束下多散度非负矩阵分解的乘性迭代规则对入侵信号的检测模型。

中文关键词: 非负矩阵分解;特征提取;入侵检测;散度;稀疏表示

英文摘要: Non-negative factorization could extract feature from massive data, find out hidden variables from explicit variables, decrease data dimensions. It is fit for processing large-scale data. However, general factorizing algorithms include two aspects of question: It is hardly to avoid converging to local optimization; Iteration number of single measure standard increased exponentially with the growth of the data. This project adopts a multi-divergence method of joint measure. Firstly we must prove the existence of the global optimal solution of NMF based on multi-divergence, then introduce sparse constraint—Restricted Isometry Property(RIP),and utilize the method to concisely sample network data, detect intrusion behavior in further. In the project, it is key that analyzing feature of intrusion data and establish mapping model between nonlinear signal of network and non-negative matrix. Secondly, we need to prove feasibility that non-negative factorization serve as error measure standard, derive multiplicative iterative rules of Non-negative factorization based on multi-divergence. Finally, we look for transform basis and projection matrix holding for RIP, explore that multiplicative iterative rules take on detection capability and self-learning ability to intrusion signal.

英文关键词: non-negative matrix factorization;feature extraction;intrusion detection;divergence;sparse representation