推荐!【中文版】《指挥、控制、通信和情报(C3I)系统安全性综述:漏洞、攻击和对策》35页最新论文

1 介绍

-

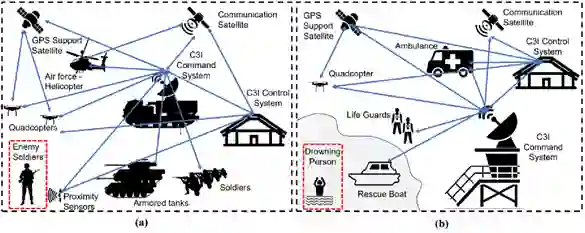

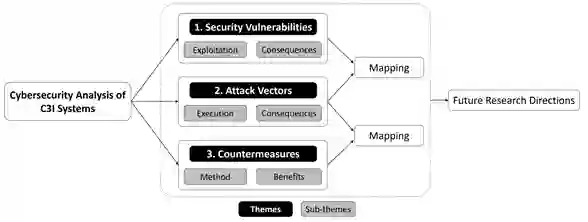

本文对文献中发现的C3I系统的安全漏洞进行了全面分析。细致地描述每一个安全漏洞如何被利用的细节和对C3I系统的利用后果。对已确定的安全漏洞根据C3I系统组件以创新的方法进行分类。 -

本文对适用于C3I系统的攻击载体进行了高水平的调查。每个攻击载体都被仔细研究,重点是其执行方法和对C3I系统的不利影响。我们根据C3I系统的组成部分(即指挥、控制、通信和情报)对攻击载体进行了分类。 -

本文对文献中报道的保护C3I系统网络空间的对策进行了总体分析。描述了每种对策的方法和好处。根据C3I系统的开发和运行阶段进行对已确定的对策进行了分类。此外,对每个类别进行了批判性的调查,提出了其好处和局限性。 -

本文对C3I系统的安全漏洞、攻击载体和对策行了综合分析。不仅详尽的分析了攻击载体与安全漏洞以及对策之间的独特关系,而且还确定了未来的研究方向,以推进C3I系统网络安全的最新进展。

专知便捷查看

便捷下载,请关注专知人工智能公众号(点击上方蓝色专知关注)

后台回复“C3I” 就可以获取《推荐!【中文版】《指挥、控制、通信和情报(C3I)系统安全性综述:漏洞、攻击和对策》35页最新论文》专知下载链接

登录查看更多

相关内容

Arxiv

0+阅读 · 2022年9月30日