细数勒索攻击软件的前世今生

![]()

来源:京津产业新城数据产业研究中心

本文为约1741字,建议阅读4分钟

本文介绍

了勒索病毒的发展过程并盘点了勒索软件焦点事件及其进化过程。

![]()

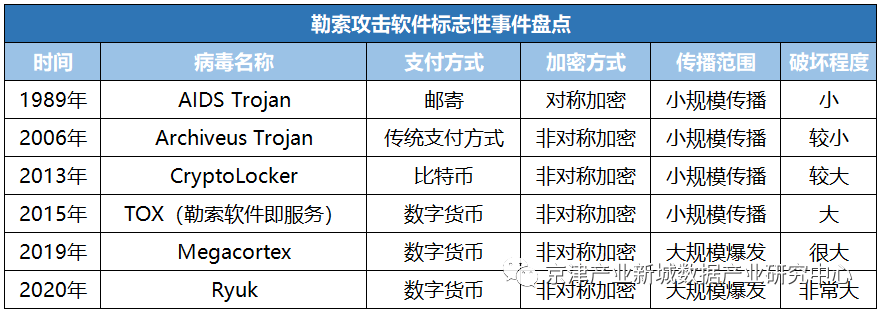

2022年,在新冠疫情肆虐的同时,网络世界也同样不安全。根据统计数据显示,2022年5月中国境内计算机恶意程序传播次数达到2.47亿次之多。这类“勒索病毒”横行霸道,加密并窃取数据,有时候甚至威胁不给赎金就“撕票”——破坏或泄露数据等,以此胁迫受害者缴纳巨额赎金,实现暴力“盈利”。文本将细数勒索攻击软件的前世今生,揭秘勒索病毒是如何一步步发展成现在的模样。勒索软件焦点事件及其进化过程盘点

1.1989年全世界第一个勒索病毒诞生

时间回溯至1989年,哈佛大学学生约瑟夫·L·波普将2万张感染“AIDS Trojan”病毒的磁盘分发给艾滋病会议的参加者,该病毒会隐藏计算机目录并加密文件,同时要求受害者将189美元邮寄到某邮局信箱。自此,世界上第一个勒索病毒正式诞生。这份在哈佛学生宿舍编写出的木马病毒所使用的主要技术手段是对称加密,解密工具没花多少时间就修复了加密的文件,但这一举动埋下了勒索病毒“恶之花”的种子,激发了后续近三十年的勒索软件攻击事件。

2.历史上第一款使用RSA加密的勒索软件

2006年,一种被称为“熊猫烧香”的新型蠕虫病毒在互联网上大规模爆发。同年,几乎“销声匿迹”了17年的勒索软件——首个使用非对称加密算法的勒索病毒——“Archiveus Trojan”出现了。Archievus木马会将系统中“我的文档”里面的所有文件都加密,需要用户从指定网站购买密钥才可以解密文件.

不同于加密和解密都使用同一个密钥的对称加密,非对称加密需要两把密钥。公钥用作加密,私钥则用作解密,私钥除了黑客本人谁也拿不到。因此,文件一旦感染了使用RSA加密的勒索软件,基本不可能暴力解密,大大增加了破解加密文件的难度。

非对称加密仍是现在勒索软件的主流加密方式。

3.第一个比特币支付勒索病毒开始出现

2013年,第一款通过被控网站下载或伪装客户投诉电邮附件进行传播的加密型恶意软件“CryptoLocker”出现了,勒索病毒迈入新的发展期,以比特币为代表的数字货币匿名支付方式进入黑客的视野。由于加密货币很难被执法人员追踪溯源,逐渐成为勒索病毒的最主要支付方式,至今最为活跃的勒索软件家族REvil仍大部分要求被勒索者采用加密货币的支付方式支付赎金。

4.第一个勒索软件即服务“TOX”工具包

为了寻求收益最大化,黑客创建了一种新的服务模式——勒索软件即服务(RaaS)。2015年,第一个RaaS——“TOX”勒索软件工具包出现。通过注册服务,任何人都能自定义创建勒索病毒,TOX的发布者会收取20%的勒索赎金。

RaaS的出现,让攻击者不需要专业知识就能轻而易举地发起勒索攻击,其简单易用性,大大降低了发动勒索攻击的门槛,勒索攻击事件的数量进一步激增。

5.第一个双重勒索病毒“Megacortex”传播

勒索攻击日渐增多的同时,人们的防范意识也逐渐增强。备份成为越来越多企业机构的基本防御措施,即使遭遇被攻击的境况,及时恢复备份数据即可摆脱勒索。然而狡猾的黑客再一次升级了勒索攻击的强度。

2019年,“Megacortex”勒索病毒开始传播开来,它不仅加密用户文件,同时窃取用户信息,如果不缴纳赎金,就会公开用户文件,泄露受害者的隐私。

近年来,双重勒索逐渐发展成为新常态,不少受害者迫于数据破坏和泄密的双重压力选择支付赎金,根据数据统计显示,2020年因勒索攻击而支付的赎金同比增长了311%。

6.第一个三重勒索攻击诞生

随着计算机技术的不断进步,黑客也不断寻求更具创新、更富成效的业务模式。2020年10月,第一起被观测到的三重勒索攻击事件发生,国外一家心理诊疗中心遭勒索攻击,黑客不仅要求治疗中心支付赎金,还窃取患者数据,并向患者单独发送邮件,要求支付赎金,否则将公布其诊疗记录。

三重勒索分别是针对文件加密、威胁发布被盗数据以及针对非付费受害者的DDoS攻击(分布式拒绝攻击:此类攻击可以使很多的计算机在同一时间遭受到攻击,使攻击的目标无法正常使用文件或网站服务,这样不仅仅会影响用户的正常使用,同时造成的经济损失也是非常巨大的)。

三重勒索的攻击策略是针对高价值实体,并且将赎金支付的谈判保密,避免引起执法部门的注意和来自媒体的报道。

![]()

总结

除去以上总结的各项勒索攻击标志性事件以外,接下来在网络安全世界中,勒索攻击软件新的变种必然会不断涌现,成为难以破解的巨大威胁。面对勒索病毒,需要通过更严密的防护手段来抵御攻击,与勒索病毒的斗争,将是一场长期的猫鼠游戏,也有可能成为一片巨大的蓝海。

2022年,在新冠疫情肆虐的同时,网络世界也同样不安全。根据统计数据显示,2022年5月中国境内计算机恶意程序传播次数达到2.47亿次之多。这类“勒索病毒”横行霸道,加密并窃取数据,有时候甚至威胁不给赎金就“撕票”——破坏或泄露数据等,以此胁迫受害者缴纳巨额赎金,实现暴力“盈利”。文本将细数勒索攻击软件的前世今生,揭秘勒索病毒是如何一步步发展成现在的模样。勒索软件焦点事件及其进化过程盘点

1.1989年全世界第一个勒索病毒诞生

时间回溯至1989年,哈佛大学学生约瑟夫·L·波普将2万张感染“AIDS Trojan”病毒的磁盘分发给艾滋病会议的参加者,该病毒会隐藏计算机目录并加密文件,同时要求受害者将189美元邮寄到某邮局信箱。自此,世界上第一个勒索病毒正式诞生。这份在哈佛学生宿舍编写出的木马病毒所使用的主要技术手段是对称加密,解密工具没花多少时间就修复了加密的文件,但这一举动埋下了勒索病毒“恶之花”的种子,激发了后续近三十年的勒索软件攻击事件。

2.历史上第一款使用RSA加密的勒索软件

2006年,一种被称为“熊猫烧香”的新型蠕虫病毒在互联网上大规模爆发。同年,几乎“销声匿迹”了17年的勒索软件——首个使用非对称加密算法的勒索病毒——“Archiveus Trojan”出现了。Archievus木马会将系统中“我的文档”里面的所有文件都加密,需要用户从指定网站购买密钥才可以解密文件.

不同于加密和解密都使用同一个密钥的对称加密,非对称加密需要两把密钥。公钥用作加密,私钥则用作解密,私钥除了黑客本人谁也拿不到。因此,文件一旦感染了使用RSA加密的勒索软件,基本不可能暴力解密,大大增加了破解加密文件的难度。

非对称加密仍是现在勒索软件的主流加密方式。

3.第一个比特币支付勒索病毒开始出现

2013年,第一款通过被控网站下载或伪装客户投诉电邮附件进行传播的加密型恶意软件“CryptoLocker”出现了,勒索病毒迈入新的发展期,以比特币为代表的数字货币匿名支付方式进入黑客的视野。由于加密货币很难被执法人员追踪溯源,逐渐成为勒索病毒的最主要支付方式,至今最为活跃的勒索软件家族REvil仍大部分要求被勒索者采用加密货币的支付方式支付赎金。

4.第一个勒索软件即服务“TOX”工具包

为了寻求收益最大化,黑客创建了一种新的服务模式——勒索软件即服务(RaaS)。2015年,第一个RaaS——“TOX”勒索软件工具包出现。通过注册服务,任何人都能自定义创建勒索病毒,TOX的发布者会收取20%的勒索赎金。

RaaS的出现,让攻击者不需要专业知识就能轻而易举地发起勒索攻击,其简单易用性,大大降低了发动勒索攻击的门槛,勒索攻击事件的数量进一步激增。

5.第一个双重勒索病毒“Megacortex”传播

勒索攻击日渐增多的同时,人们的防范意识也逐渐增强。备份成为越来越多企业机构的基本防御措施,即使遭遇被攻击的境况,及时恢复备份数据即可摆脱勒索。然而狡猾的黑客再一次升级了勒索攻击的强度。

2019年,“Megacortex”勒索病毒开始传播开来,它不仅加密用户文件,同时窃取用户信息,如果不缴纳赎金,就会公开用户文件,泄露受害者的隐私。

近年来,双重勒索逐渐发展成为新常态,不少受害者迫于数据破坏和泄密的双重压力选择支付赎金,根据数据统计显示,2020年因勒索攻击而支付的赎金同比增长了311%。

6.第一个三重勒索攻击诞生

随着计算机技术的不断进步,黑客也不断寻求更具创新、更富成效的业务模式。2020年10月,第一起被观测到的三重勒索攻击事件发生,国外一家心理诊疗中心遭勒索攻击,黑客不仅要求治疗中心支付赎金,还窃取患者数据,并向患者单独发送邮件,要求支付赎金,否则将公布其诊疗记录。

三重勒索分别是针对文件加密、威胁发布被盗数据以及针对非付费受害者的DDoS攻击(分布式拒绝攻击:此类攻击可以使很多的计算机在同一时间遭受到攻击,使攻击的目标无法正常使用文件或网站服务,这样不仅仅会影响用户的正常使用,同时造成的经济损失也是非常巨大的)。

三重勒索的攻击策略是针对高价值实体,并且将赎金支付的谈判保密,避免引起执法部门的注意和来自媒体的报道。