Intel 芯片曝重大缺陷:主流 OS 全中招,紧急采取补救措施

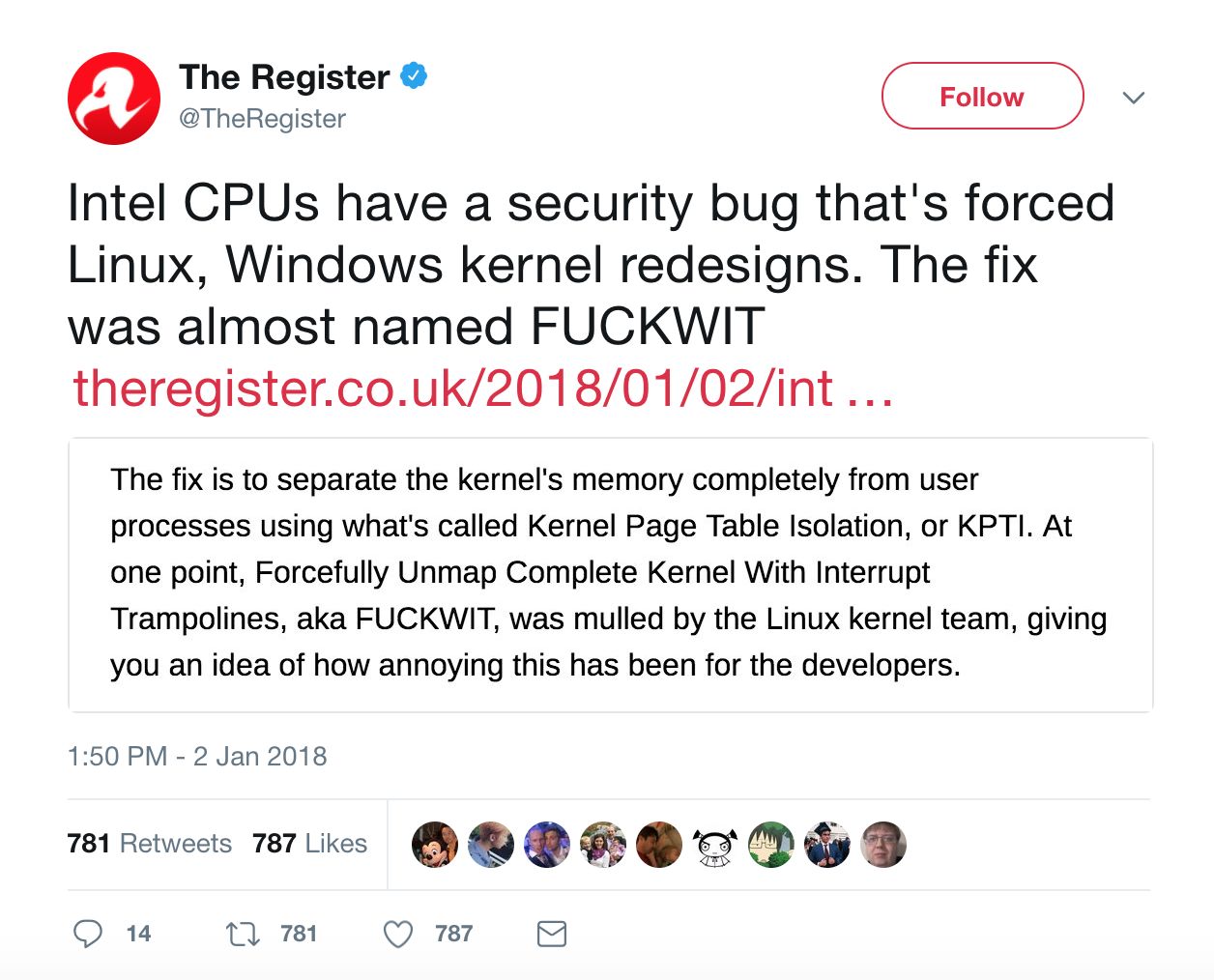

据 TheRegister 报道, Intel 处理器芯片近日披露的一项设计 BUG ,已经迫使 Linux 和 Windows 内核紧急重新设计,以解决芯片级的安全漏洞。此外,苹果的 64 位 macOS 等类似的系统也需要进行更新。该问题存在于 Intel 的 x86 硬件之中,且似乎无法通过微码升级来解决,必须要在系统层面通过软件来解决,或者购买没有设计缺陷的新处理器。

有安全人员强调,这是一个 Intel x86-64 处理器的设计缺陷,已经存在了逾十年。问题被曝出后,Linux 社区的开发者们都在加紧检修 Linux 的虚拟内存系统,并释出 Kernel Page Table Isolation 修复代码。与此同时,微软预计在下个补丁日发布对 Windows 系统的必要调整,其 beta 版本已经提供给测试者。苹果也会在即将发布的 10.13.3 更新中修复更多的内容。

此外,由于漏洞是硬件设计导致的,无法使用微码修复,只能进行 OS 级的修复,而 OS 级的修复会导致严重的性能问题,可能会有 5%-30% 的性能下降。有网站对此事进行了初步测试,证实一些 CPU 执行 IO 密集型任务的速度下降了 18%,不过 Linux 下的游戏性能没有受到影响。

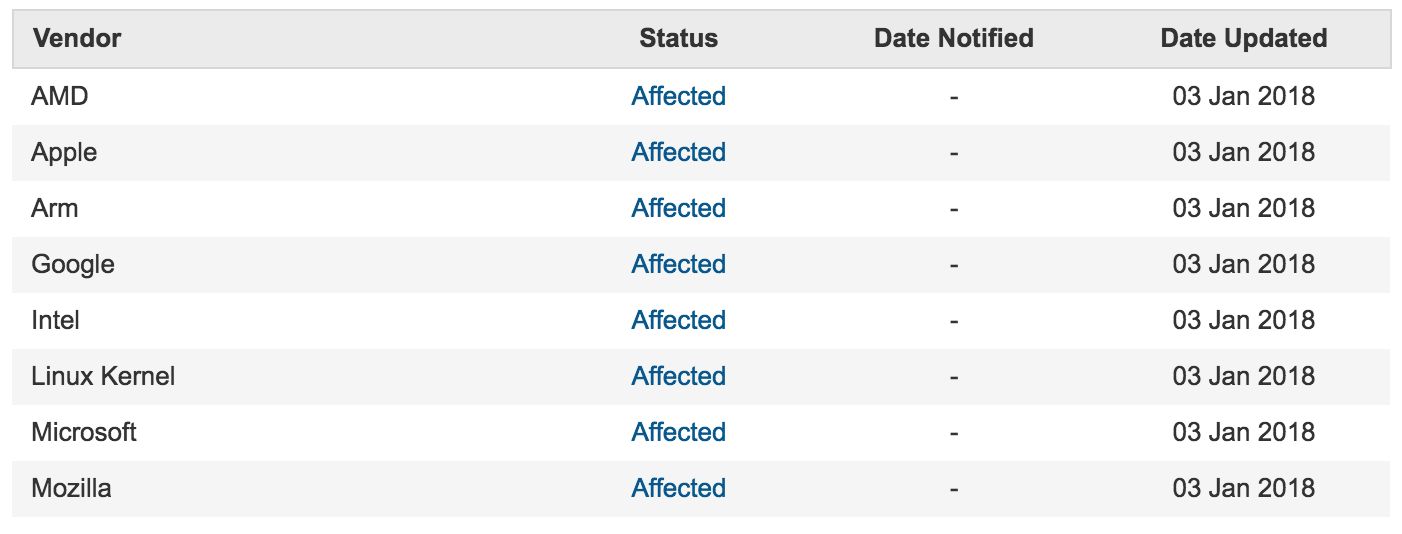

Intel 就此事做出了回应,不过内容主要针对的不是事件本身,而是认为媒体的报道不准确。Intel 表示媒体报道称漏洞仅限于 Intel 是不准确的,AMD 和 ARM 处理器也已经受到影响,他们正在与 AMD、ARM Holdings 和多个操作系统供应商在内的许多其他技术公司密切合作,开发全行业解决方案来解决这个问题。

消息爆发后,很多厂商都已经着手开始修复。据悉,修复这一漏洞将导致 5% 到 30% 的性能损耗,这取决于具体的任务和处理器型号。

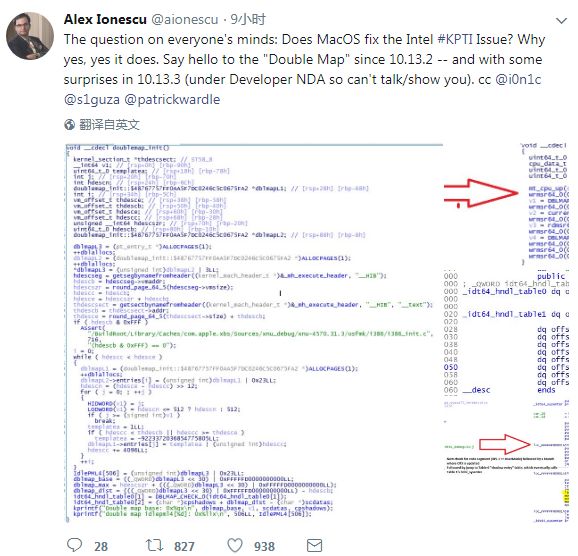

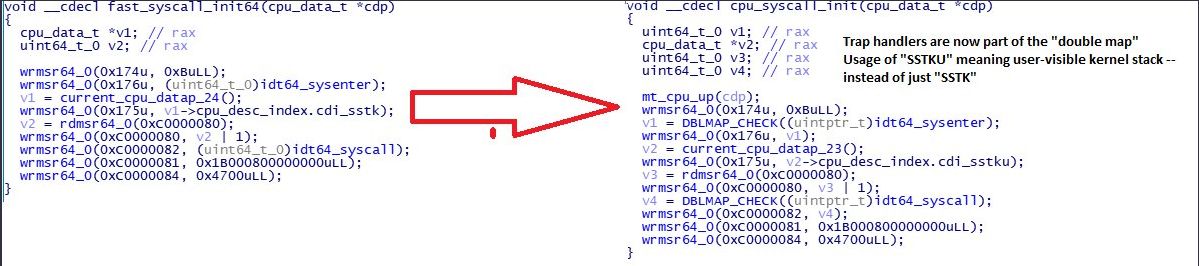

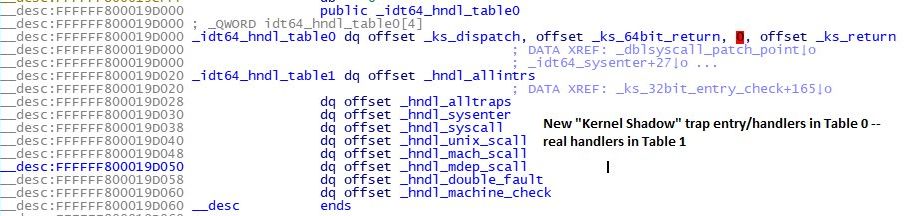

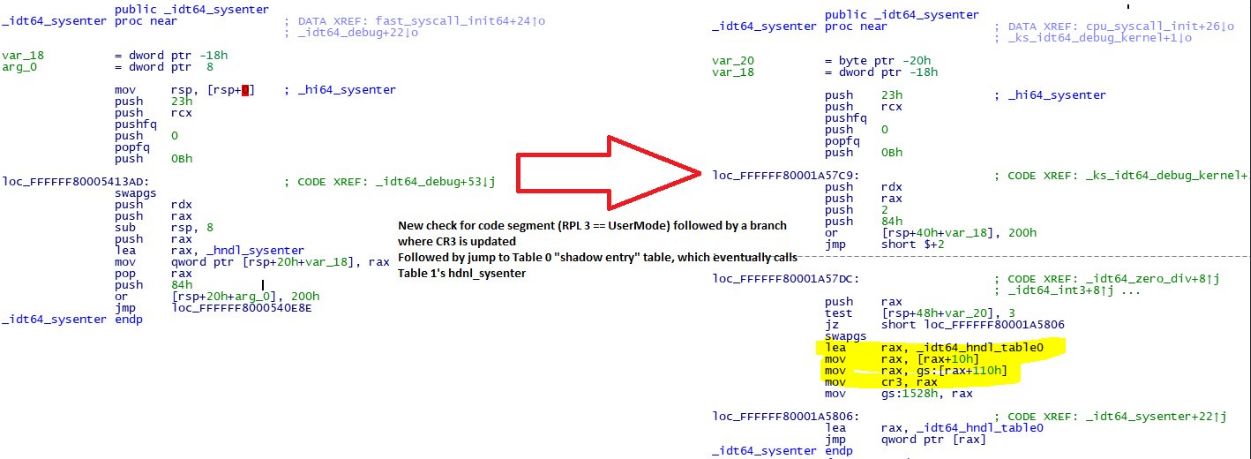

苹果已经部分实现了针对英特尔处理器安全漏洞的修复

报告声称 macOS High Sierra 10.13.2 中已经有修复程序,而且将会在即将发布的 10.13.3 更新中修复更多的内容。

苹果内部的多个信息源(未被授权代表公司)已经向 AppleInsider 网站证实,macOS High Sierra 10.13.2 有例程来稳定可能允许应用程序访问受保护的内核内存数据的缺陷。这些措施再加上十多年来苹果对内核内存的现有程序要求似乎已经减轻了大部分之前曝光安全漏洞带来的危害。

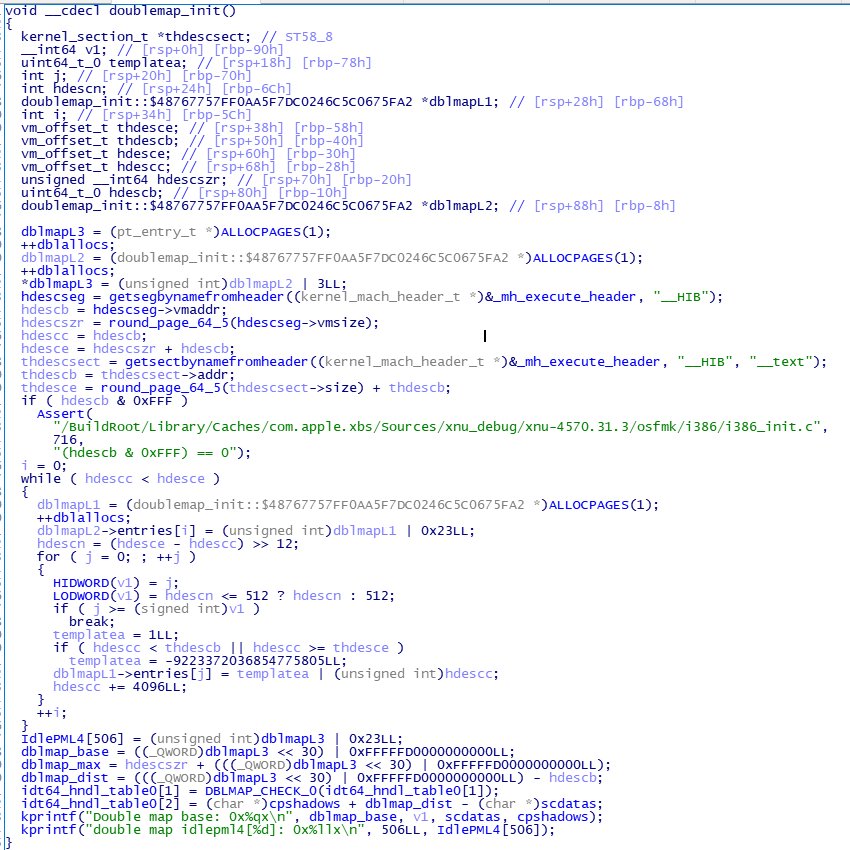

开发者 Alex Ionescu 也已经进一步确认出修复问题的代码,并将其称之为「双映射」(Double Map)。

AI 的消息源(包括 Ionescu)表示,macOS High Sierra 10.13.3 将带来更多的变化,不过两者都拒绝透露更多的细节。 目前该网站正在 2017 款 MacBook Pro 上进行速度测试,从早期测试看,运行 macOS High Sierra 10.13.1 和 10.13.2 的系统之间没有明显的性能下降。

对于之前报道中提到的微软和 Linux 正在修复系统一说,微软向 AI 透露,他们目前无法就发布更新的时间表进行评论,但内核内存管理在 2017 年底的 Windows 10 beta 中已经发生了变化。 内核内存中包含的任何内容(如密码、应用程序密钥和文件高速缓存)都可能存在受此缺陷影响的风险。不过对于这个漏洞的细节以及如何利用它,目前仍处于保密状态。

macOS High Sierra 10.13.3 测试版已发布,各位可以前往苹果开发者中心进行下载。

各家 CPU 厂商也发文公关,各家系统供应商和云服务厂商加紧修复!

除此之外,美国计算机网络应急中心 CERT 也罕见大动作发出漏洞通告,并提出警告,认为此漏洞将可能导致旁路攻击(side channel attackse)带来重大安全风险,建议用户除了及时更新系统外,最好能全部换掉受影响的 CPU ,改用其他没有安全风险的 CPU 。

彻底扼杀,美国网络应急中心建议将问题 CPU 全换掉

美国 CERT 中心表示,这次出现的 CPU 漏洞,主要是由于 CPU 架构设计缺陷所造成的,可能导致出现 Meltdown 和 Spectre 两个漏洞的旁路攻击。别有用心的攻击者能够以用户权限执行代码,从而造成各种影响,例如读取受保护的内核内存和绕过 KASLR 。

CERT 还列出目前经已证实受影响的 CPU 厂牌和主要 OS 厂商:

目前被点名的 Intel、AMD 和 ARM 厂商中,ARM 在官网上列出了受漏洞影响的处理器产品,包括 Cortex R7、R8、A8、A9、A15、A17、A57、A72、A73、A75 。这些处理器通常被用在智能手机、平板电脑和其它手持设备上。

Intel 发文澄清,此次漏洞并没有媒体报导的那么严重,虽然可能会导致敏感资料外泄,但用户保存的数据,并不会因此遭到恶意破坏、修改或删除。在最新的公告中,Intel 称目前已经发布了过去五年内推出的大多数处理器产品的更新,到下周末预计将完成过去五年内推出的处理器产品中 90% 的产品更新发布。Intel 坚持认为,这些更新对性能的影响很大程度上取决于工作负载,对于一般计算机用户来说影响不大。

AMD 则坚持自家采用的是和其他家不同的架构设计,预设就不允许记忆体参照,可防止较低权限模式存取较高权限的资料,因此能免于这波处理器漏洞的攻击。在特定条件下,自家 CPU 遭到漏洞攻击的风险为零。

部分内容参考:Mac X