AI助力黑客,下一代防火墙将力不从心

E安全9月4日讯 随着端对端加密日益受到重视以及人工智能(AI)的崛起,企业的安全产品需与时俱进跟上当今的威胁形势。虽然下一代防火墙(NGFW)仍能为企业安全解决方案提供关键部件,但却不会再提供“一层保所有”的整体解决方案。现如今,黑客知道大多数企业具有NGFW,因此会专注应用层的攻击,并利用传输层安全协议(TLS)混淆连接。这样一来,黑客就会躲过NGFW提供的防御,企业需要在边界网关使用代理连接或将安全下移至端点,从而确保安全。

黑客不断采用人工智能

使用从被黑电脑、欺诈云账号或开源软件窃取的计算时钟(Compute Cycle),例如TensorFlow或OpenAI,构建AI入侵平台不再需要博士级的专业知识或大笔资金。有这样的优势加持,网络犯罪分子不必花费数天或数周时间进行手动探测和分析来实施应用层的攻击。

借助AI,先前复杂、耗时的攻击现如今实施起来就如同执行Nmap扫描,之后在网络层CVE数据库中运行已知漏洞利用一样简单。NGFW提供网络层保护,阻止以往的攻击。而黑客已经在使用应用安全扫描器查找漏洞,例如OWASP Top 10,但扫描输出需要大量人力来评估大量的误报。

网络防火墙和黑客攻击的发展情况

早期的防火墙只会提供简单的IP地址、协议和端口过滤的访问列表。而NGFW支持状态封包检测(简称SPI),并添加了许多其它功能以提供附加安全。

防火墙一般使用超过五年,黑客会利用NGFW的广泛部署通过HTTPS头的(TCP)/443网页浏览端口将流量发送出站,因为这类流量可混淆黑客的通信与员工访问大多数网站的必需通信。由于HTTPS是端对端加密协议,再加上出于对业务效率的考虑,几乎每个企业都会允许出站。在许多情况下,黑客会通过被劫持的域名发送通信,以避免触发DNS黑名单击败另一个安全层。安全厂商提供Web应用防火墙(简称WAF)代理并扫描连接。由于PCI-DSS 6.6 要求,WAF部署主要保护面向公众的网站,尤其电子商务网站。

边界安全不够

黑客通过路过式下载、网络钓鱼和其它攻击利用企业员工进入网络。大量企业和行业未在内网中部署高级保护,黑客一旦进入便能快速拓宽范围并控制网络。黑客一旦在企业环境拓宽活动,清除工作会相当耗时、耗资。安全专家将这类黑客构成的威胁称为高级持续性威胁(简称APT)。使用被劫持的端点,黑客可在不安全的互联网连接上通过命令与控制通道推进同步攻击。员工通常会通过开放的WiFi热点或家用网络使用笔记本电脑,并未部署高级安全系统。黑客软件将通信返回至控制台之前,可能会潜伏数天或数周。

随着攻击经过数天、甚至数周的蔓延,安全分析师将无法关联事件,通过“眼不离屏”的入侵检测方式亦无法识别攻击,除非安全信息事件管理(SIEM)平台SOC能提供高级关联。

基于主机的安全误报会挫败员工

安全团队希望提供深度防御,发出警报或直接阻止攻击。基于主机的安全软件能提供重要的层,通过强大的保护限制攻击者的能力和速度。

微软Windows和苹果macOS具备应当启用或由第三方解决方案取代的内置型数据包,因为基于主机的安全带来的风险相当大。高级安全设置将触发误报,从而影响员工的效率。低安全设置会错过真正的入侵,导致漏报,黑客就可借机可利用系统。

企业努力提高员工的参与度和效率,基于主机的安全系统通常会提供最少的配置或一起被禁用。随着业务线领导与首席战略官办公室之间的分歧,大多数组织机构支持业务部门,给予安全团队足够的时间自定义调整单个系统,或将误报、漏报降到最低限度,这样一来,要将基于主机的安全变成“一层保所有”的解决方案不太可能。

以牙还牙:AI对抗AI

要在经济承受范围内阻止AI黑客,企业需要开始寻找并实现自己的AI平台来监控异常,而不是继续依靠“眼不离屏”的安全监控分析师团队。许多安全信息事件管理和日志监控解决方案新增了基本的AI功能。将数据注入系统很关键,因为AI无法分析它没掌握的信息。

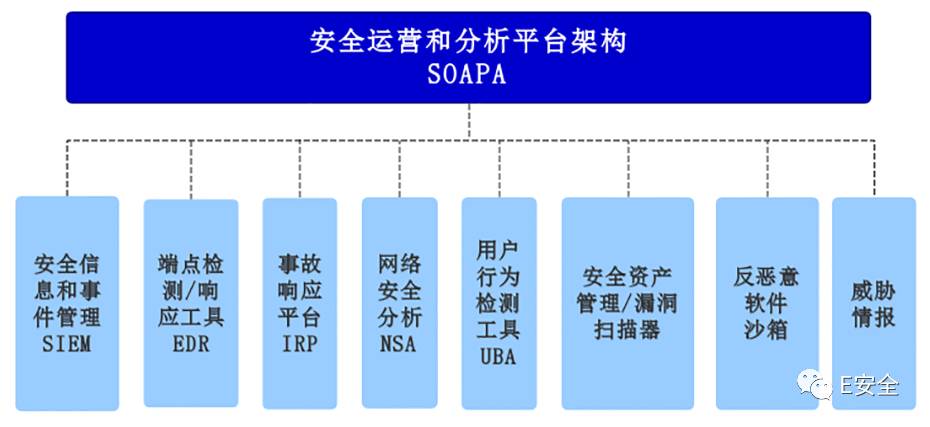

例如,如果员工拜访客户或度假时,流量则不应当来自办公室。虽然企业无法窃取计算时钟创建免费的AI平台,但可以使用谷歌、亚马逊、微软提供的一站式服务。想购买商业解决方案的企业可以考虑用AI支持的安全运作与分析平台架构(SOAPA)替代SIEM。

SOAPA实例:

此前,E安全曾发表黑客·大数据·SOAPA 这篇文章,其中提到国内首家定位于SOAPA(安全运营与分析平台架构)的安全公司,兰云科技,本月初,这家于2016年成立的公司A轮融资5000万。而基于AI支持的安全运营与分析平台架构(SOAPA)替代SIEM也正是市场所需。

注:本文由E安全编译报道,转载请注明原文地址

https://www.easyaq.com/news/797832074.shtml

相关阅读:

▼点击“阅读原文” 查看更多精彩内容