入侵中国长达 3 个月,越南黑客组织欲窃取新冠肺炎情报

近日,FireEye 发布了一份研究报告,报告称:为收集 COVID-19(新型冠状病毒肺炎)的相关情报,至少从 2020 年 1 月至 4 月,越南黑客组织 APT32 针对中国目标开展持续的入侵活动。

据悉,黑客组织将钓鱼信息发送给中国应急管理部和武汉省政府,试图让对方“中招”,从而获取 COVID-19 的相关情报。

这次长达至少 3 个月的入侵活动,让越南黑客组织 APT32 再次进入人们的视野。

2017 年,FireEye 发布博客文章,揭露了黑客组织 APT32 的相关信息。博客文章称“至少从 2014 年以来,黑客组织 APT32 专门以在越南制造业、消费品和酒店行业有既得利益的外国企业为攻击目标。并且,有迹象表明 APT32 正在瞄准周边的网络安全和技术基础设施公司。”

2015 年 5 月底,360APT 团队在技术博客文章《数字海洋的游猎者》中揭开了 APT32 的真面目。

博客文章披露:2012 年 4 月起至今,某境外黑客组织对中国政府、科研院所、海事机构、海域建设、航运企业等相关重要领域展开了有组织、有计划、有针对性的长时间不间断攻击。

该组织主要通过鱼叉攻击和水坑攻击等方法,配合多种社会工程学手段进行渗透,向境内特定目标人群传播特种木马程序,秘密控制部分政府人员、外包商和行业专家的电脑系统,窃取系统中相关领域的机密资料。

鱼叉攻击:与普通的邮件钓鱼攻击不同,鱼叉攻击是一种较为高级的网络钓鱼攻击手法。它是一种借助构造特定主题和内容的邮件及带有恶意程序的附件,以吸引特定目标下载并打开附件的邮件钓鱼攻击行为。水坑(Watering Hole)攻击:攻击者首先通过侦察追踪,确定特定攻击目标经常访问或信任的网站,利用网站的弱点在其中植入攻击代码,使被攻击者访问网站时终端会被植入恶意程序或者直接被盗取个人重要信息,以达到入侵目标组织的目的。

根据 APT32 的某些攻击特点,360APT 团队将其命名为 OceanLotus,即海莲花。

据悉,海莲花发动的 APT 攻击,攻击周期长达 3 年之久,攻击地域遍布国内 29 个省级行政区和境外的 36 个国家,被黑网站多达十几个。并且,博客文章还进一步揭示:在这 3 年多的时间里,海莲花先后使用至少 4 种不同程序形态、不同编码风格和不同攻击原理的木马程序,恶意服务器遍布全球 13 个国家,注册的已知域名多达 35 个。

基于时间响应调查、产品检测和情报观察以及相关运营商的其他出版物,FireEye 评估 APT32 是与越南政府利益相一致的网络间谍组织。

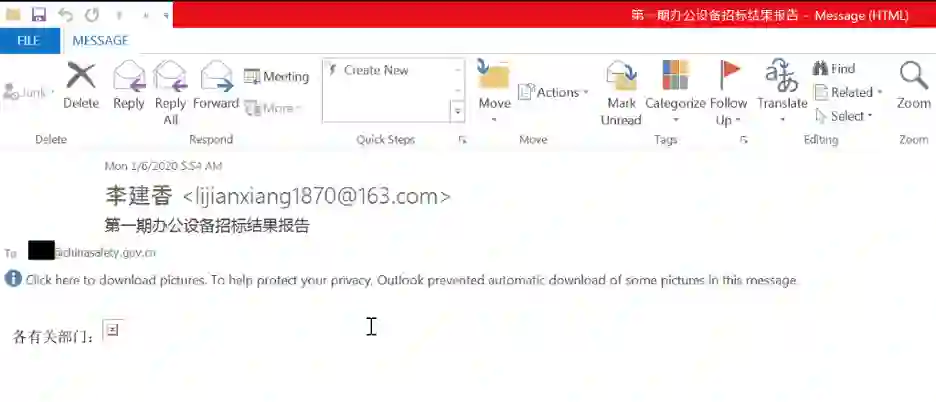

据 FireEye 披露,在 COVID-19 发生后,APT32 针对中国的第一起入侵事件发生于 2020 年 1 月 6 日。通过利用 lijianxiang1870@163[.]com 的发件人地址和第一期办公设备招标结果报告的邮件主题,APT32 向中国应急管理部发送了带嵌入式跟踪链接的电子邮件。

如果受害者打开恶意链接,那么其电子邮件地址和代码将被发送给攻击者。如下图:

发送给中国应急管理部的钓鱼邮件

此外,FireEye 旗下的 Mandiant 威胁情报还发现以中国武汉省政府为目标的另外的跟踪 URLs,如下所示:

libjs.inquirerjs[.]com/script/@wuhan.gov.cn.png

libjs.inquirerjs[.]com/script/@chinasafety.gov.cn.png

m.topiccore[.]com/script/@chinasafety.gov.cn.png

m.topiccore[.]com/script/@wuhan.gov.cn.png

libjs.inquirerjs[.]com/script/@126.com.png

据悉,libjs.inquirerjs[.]com 域名去年 12 月被当作受控域名,用来发起 METALJACK 钓鱼活动,而攻击者的潜在目标就是东南亚国家。

FireEye 表示,APT32 针对中国的目标可能使用了以 COVID-19 为主题的恶意附件。报告指出,“虽然没有发现完整的执行链,但是我们发现一个 METALJACK 加载器。它在启动有效载荷时会显示一个 COVID-19 为标题的中文诱饵文档。”

当 METALJACK 加载 krpt.dll 程序时,可能调用导出“_force_link_krpt”。加载程序会先执行一个 COVID 为主题的 RTF 文件(嵌入的资源之一),然后向受害者显示内容并将文档保存到%TEMP%。

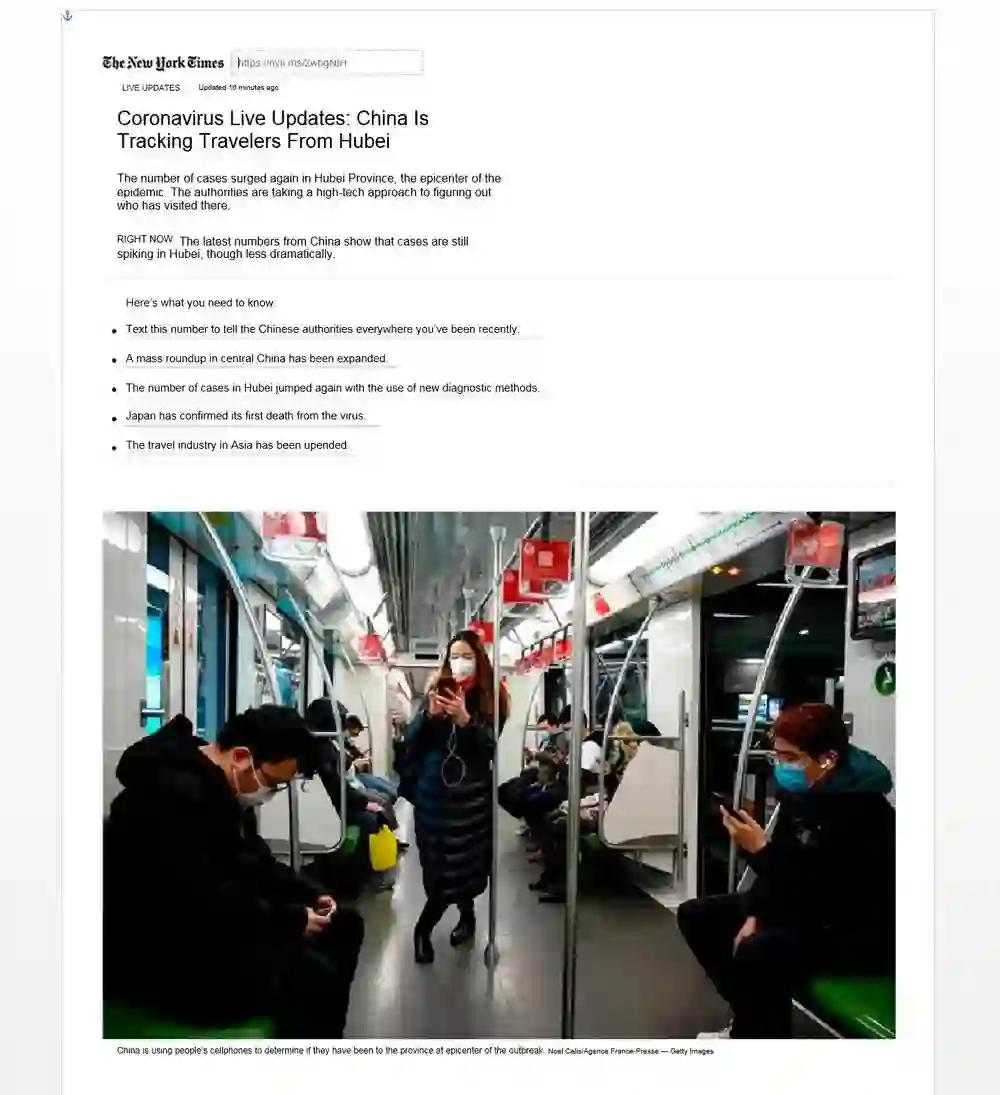

下面是诱饵文档,其标题是“冠状病毒实时更新:中国正在追踪来自湖北的旅行者”,它向受害者展示模仿自《纽约时报》的文章。

据了解,该恶意软件还会在额外资源 MD5(a4808a329b071a1a37b8d03b1305b0cb)中加载 shellcode,其中包含 METALJACK 有效载荷。Shellcode 通过执行系统调查收集受害者的计算机名和用户名,然后使用 libjs.inquirerjs [.] com 将这些值附加到 URL 字符串,再尝试调出 URL。如果调用成功,恶意软件就会将 METALJACK 有效载荷加载到内存中。最后,攻击者使用 vitlescaux[.]com 进行命令和控制。

不过,在 APT 的活动归因上,越南外交部发言人吴全胜在 4 月 23 日否认相关指控,表示“越南禁止一切形式的网络攻击,这类行动应当予以谴责,并严格依法处理。”

FireEye 总结道,针对中国的入侵事件和其他公开报道的攻击活动,只是全球不断增加且与 COVID-19 危机相关的网络间谍活动一部分,“处于绝望中的国家试图寻找相应的解决方案和非公开信息”。

自新型冠状病毒肺炎发生以来,网络攻击活动不断增加,而 APT32 入侵中国只是众多攻击活动之一。

此前,谷歌宣布每天阻止 1800 万针对 Gmail 用户的以 COVID-19 为主题的恶意电子邮件。

近日,网络安全公司 Zscaler 的研究者发现,与 2020 年初相比,3 月份 COVID-19 为主题的攻击活动增长 30000%。

Zscaler 在博客中写道,“一月份,我们看到(和阻止)了 1200 起攻击,而三月份,我们观察到 380000 起。从一月以来,钓鱼、恶意网站和以远程用户为目标的恶意活动增长 30000%。”

具体而言,一月份,该公司观察到 1200 起攻击活动;二月份,攻击活动上升至 10000 起;三月份,则有高达 380000 起攻击活动。同时,针对远程企业用户的钓鱼活动增长 85%,恶意网站增长 25%,以企业用户为目标的威胁则增长 17%。

针对上述攻击活动, Zscaler 给出了一些建议:

从官方媒体或正规渠道获取 COVID-19 的相关信息;

不要打开未知来源的陌生链接或附件;

确保使用双因素认证(2FA);

及时给操作系统打补丁和进行安全更新;

针对任何财务交易请先激活 SMS/email 通知;

-

提防基于 email 的紧急资金请求

InfoQ 读者交流群上线啦!各位小伙伴可以扫描下方二维码,添加 InfoQ 小助手,回复关键字“进群”申请入群。大家可以和 InfoQ 读者一起畅所欲言,和编辑们零距离接触,超值的技术礼包等你领取,还有超值活动等你参加,快来加入我们吧!

点个在看少个 bug 👇