社交媒体平台因其获取信息的便捷性,已迅速成为许多用户的主要新闻来源。人们越来越依赖社交媒体作为新闻来源,这就创造了一种环境,使网络影响者可以操纵叙事和社交网络结构,往往会导致大规模的影响活动,造成现实世界的后果。以往为描述这些在线影响力行动而开发的框架仅提供了通用的分析指南,而不是用于评估和应对这些活动的全面量化方法。BEND 框架提供了一种更全面的方法,通过识别社交网络演习或在线影响和操纵方法,准确描述和处理支持更广泛影响力活动目标的行动。

研究目标是开发一个强大的框架,用于识别社交网络演习的发生、运行该框架并创建影响力行动评估,为决策者提供信息,并提供可能的反制措施以阻止影响力行动。本论文以 BEND 框架为基础,将其作为分析影响力活动及其相关在线行动的综合工具。

为实现这一目标,首先,提供了社交网络演习的精炼定义,以改进对每种演习的描述及其在影响力活动中的应用。然后,通过对真实世界数据的统计分析,采用迭代过程完善了检测和理解这些手法的度量标准。之后,开发了一种在在线社交网络上实施社交网络演习框架的方法,并创建了对影响力活动的评估。通过在与 COVID-19 疫苗、2022 年美国大选和 2022 年俄罗斯入侵乌克兰相关的 Twitter 数据集上应用这一社交网络演习框架,说明了 BEND 框架的功效,同时深入探讨了随着时间的推移,这些演习是如何结合使用以支持总体影响力活动目标的。

每个人都在社交媒体上。他们都过着精彩的生活(看起来是这样)。Twitter、Facebook、Reddit、Instagram、TikTok--在这些网络平台上,用户连接到由政府组织、企业、学校、新闻机构、政客、名人、父母、孩子、自动账户和无数其他在线资料组成的广阔的全球社交网络。这些不同的用户聚集在一起,分享他们对任何话题的看法,包括孩子的足球比赛、政治、苹果派食谱、股票技巧,当然还有猫咪视频。公共组织向大众宣传安全、健康或其他重要话题。企业在销售产品的同时也在销售自己的理念。这个庞大的网络包括来自 3.68 亿 Twitter 用户(2022 年)、29.6 亿 Facebook 用户(2022 年)以及数百万其他社交媒体平台用户的信息[122]。共享信息的形式多种多样(帖子、文本、图片、备忘录、URL、音乐、视频等)。用户通过逐渐娱乐化的媒介分享大量信息,这些信息以光速传遍全球。在这些信息的速度和数量所产生的所有 "噪音 "中,有一些信息--有时是虚假信息--传到了其他用户那里。比信息来源和信息本身("谁 "和 "什么")更有趣的是目标受众("给谁")、分享背后的动机("为什么"),以及这些信息如何影响行为,在某些情况下影响到 "现实世界 "的行动("有什么影响")。但比回答这些问题更重要的是 "我们正在做些什么?

尽管许多网上帖子看起来只是一些无关紧要的事实和娱乐信息,但所有帖子都是有动机的。这是因为在线社交网络已成为行为者(通过社交媒体 "用户 "账户)传播影响力的绝佳媒介。网络影响力的基本动机通常是可以预测的,如竞选活动或说服消费者购买特定产品。然而,有些行为者会更隐蔽地使用社交媒体,散布虚假信息,造成分裂和不信任[64],以达到他们的目的。只要连接到网络,接触到充满帖子和信息的新闻提要,就会产生一种环境,使这些网络社区的成员很容易受到他们在社交媒体上互动的那些人的影响,改变他们的信仰、观念和行为。从单个信息到大规模在线信息战,每天都有数百万人的决定和行为受到影响。他们可能会决定改变主意,去接种 COVID-19 疫苗,投票选举谁当州长,或者在俄乌冲突中支持哪一方。由于社交媒体的沉浸性越来越强,最初的变化可能是微妙的,但随着时间的推移会产生巨大的影响。

什么是在线信息行动?还是指影响力活动?

影响力行动、影响力活动、信息行动。在描述网络信息传播时,这些短语或术语经常被官员、学者和业界人士挂在嘴边。各组织可能会选择一种说法,或者为这些行动确定精确的定义。例如,美国军方的《3-13 联合出版物》明确将影响力行动定义为 "综合军事行动,即信息相关能力(IRCs)与其他行动路线协同作战,以影响、扰乱、腐蚀或篡夺对手和潜在对手的决策,同时保护我们自己的决策。"75] 简而言之,这些不同的术语指的是同一个概念,即行动者使用影响方法对目标受众施加影响,以达到预期的最终目的。本论文将交替使用这些术语,因为它们都是指这一一般定义。

社会网络安全领域的发展是打击网络影响力活动的一个重要进展。社会网络安全是一门计算社会科学,旨在通过研究行为者如何在社交媒体平台上实施操纵来保护民主社会的安全[6]。被美国国家科学院认定为一门新科学[20],社会网络安全研究的关键领域包括研究信息操纵、动机识别和信息扩散,以及评估信息活动和缓解策略的有效性。

随着网络平台逐渐成为聚集大量受众并与之快速沟通的重要场所,反过来,它们也成为影响和操纵受众的媒介。

分析影响力行动

为了更好地理解、可视化和妥善处理影响力行动,美国军方、北约、学术界等机构以及其他公共和私营组织都试图制定自己的框架和指南。

美国国防部(DOD)和美国军方已经出版了几本关于信息行动和网络行为的出版物。联合出版物 3-13:信息作战》[75] 提供了跨军事行动的信息作战条令。其中包括与公共事务、网络空间行动、军事信息支持行动 (MISO) 和情报等领域相关的信息作战工作的讨论。该出版物将信息环境描述为具有物理、信息和认知维度。然后,通过在这些不同维度上对目标受众应用与信息相关的能力,这种应用可以产生影响,并最终实现理想的最终状态。联合条令还概述了公共事务活动的在线行为。在联合出版物 3-61: 公共事务[76]》中,该条令列出了 "社交媒体信条 "以及社交媒体管理和社交媒体规划的注意事项。最近,国防部于 2023 年 1 月发布了第 5400.17 号指令[99],对 "在公共事务中正式使用社交媒体 "进行了修改。社交媒体是一种支持军事公共事务任务的工具,因为它能提高军事存在感、改善沟通和扩大影响,也是反击敌对宣传的媒介。

美国防部政策和联合条令为军人的行动提供了一般性指导。然而,对网络信息进行分析、评估和回应的具体步骤和细节通常会下放给各军种的下属单元,并在其标准操作程序(SOP)中加以概述,前提是各单元已制定了标准操作程序。

其他框架则通过广泛的分析来进行分析,使用缩略语来笼统描述虚假信息活动。2015 年,网络分析调查主任、前北约新闻官本-尼莫(Ben Nimmo)提出了虚假信息运动的 4D 模型[98]。这四个D分别是dismiss(驳回)、distort(歪曲)、distract(分散注意力)和dismmay(沮丧)。否定是通过否认指控或诋毁评论者来反击负面信息。歪曲是指扭曲或篡改信息,以支持某种说法。转移是将注意力从某一话题转移到其他地方。挫败是指恐吓或威胁对手。尼莫在评估俄罗斯的宣传策略和网络叙事武器化方法时开发了这一模型。事实证明,这种方法适用于分析世界其他地区的虚假信息。

卡米尔-弗朗索瓦(Camille Francois)开发了一个单独的 ABC 框架,强调欺骗和网络虚假信息的三个载体,作为行业应对措施的监管指南[57]。A "指的是操纵者;"B "指的是欺骗行为或操纵策略和技术;"C "指的是有害内容。开发这种方法是为了将这三个载体结合起来,而这三个载体通常是单独分析的,这取决于解决问题的学科或利益相关者。后来,亚历山大-阿拉菲利普(Alexandre Alaphilippe)将其扩展为 ABCD,增加了内容传播以及虚假信息如何在网络平台上传播的内容[3]。在其最近的分支中,帕门特[101]在框架中加入了 E,以表示虚假信息的影响。

2021 年,Blazek[22] 用缩写 SCOTCH 提出了一个快速评估影响力行动的框架。S 代表开展行动的源头(或行动者),C 代表渠道(或使用的平台或论坛),O 代表目标,T 代表行动的对象,C 代表内容或图像源的构成,H 代表说服和传播的手段或策略。根据这一框架得出的特征描述是简明扼要的报告,旨在为决策者提供支持,无需进行深入分析。这些模型都很有用,因为它们抓住了分析影响力行动的一些要点,但缺乏基于定量的结果。

DISARM 基金会于 2019 年开发了通用的 DISARM 框架,用于描述虚假信息事件和对这些事件的反应[50]。该框架侧重于一套战术、技术和程序(TTPs),源于 MITRE 的 ATT&CK 和对抗性虚假信息[88]以及影响战术和技术(AMITT)[43]框架。它由一个资料库组成,资料库按 TTP 的单个对抗性列表编排,并附有简短摘要。分析人员浏览 TTP 类别,根据具体战术的摘要和建议确定适当的描述和行动。然而,该系统并没有提供将这些战术结合起来作为战役总体评估的方法。

在论文中,扩展了卡内基梅隆大学 Beskow 和 Carley [17]构想的 16 个 BEND 战术,并以分析框架的概念发展为基础[35]。该框架以每个操作的首字母命名,围绕 BEND 进行分析。这些演习,或者更准确地说是社交网络演习,是网络领域中的行动者用来操纵叙事和社交媒体网络(社交、会话和信息)的行动或讨论,以操纵信念和想法,从而达到行动的最终目的。收集演习是对尼莫 4 D 框架的扩展,分析过程包含许多与其他框架相同的方面,以确定谁对谁做了什么以及产生了什么影响。

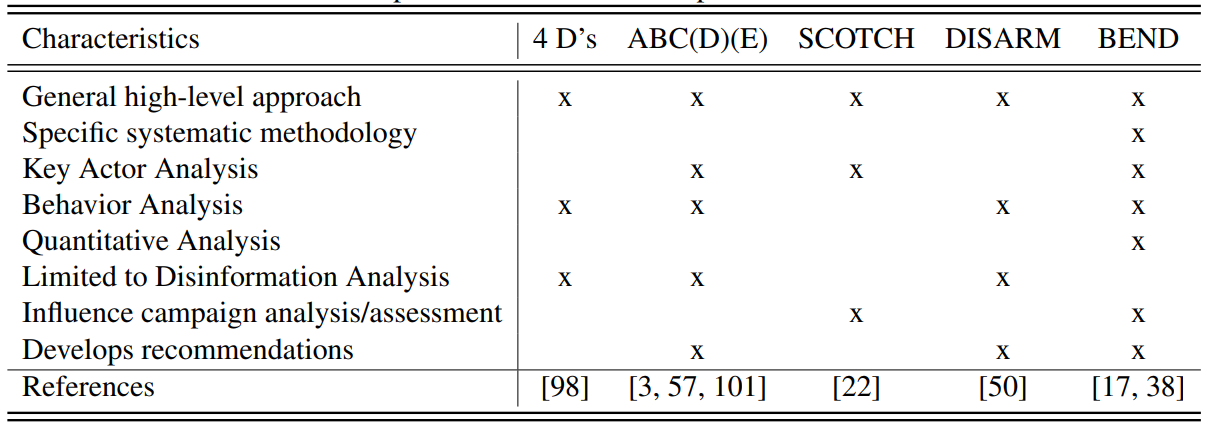

然而,如表 1.1 所示,BEND 框架和这些其他框架的现状都很有限。如表 1.1 所示。有些框架过于宽泛,有时无法提供必要的综合报告 有的过于宽泛,无法提供有时必要的全面报告,有的过于具体,无法充分概述整个行动。所有这些框架都缺乏可供分析人员遵循的可靠方法,而且都没有将量化措施作为分析的基 措施作为分析的基本要素。这项工作展示了一个具有 实施方法,以创建全面的、计算支持的分析和评估。和评估。这一升级版的 BEND 框架是分析影响行动的可行流程。这一升级版 BEND 框架是分析影响力行动的可行流程,有可靠的指标和对显著事件的图解评估作为支持。

表 1.1: 信息行动(信息战)框架比较

本论文旨在描述、开发和应用社会网络演习框架,以改进检测和反击影响力行动的方法。虽然之前提到的框架涉及影响力行动,但它们只为分析这些活动提供了一般性指导。将 BEND 框架演化为一种定量和方法论方法,用于对在线影响力进行全面分析和评估。该框架的最终目标是,根据检测到的网络参与者的行动得出可操作的信息,并协助包括企业高管、政府和军队官员甚至卫生组织负责人在内的领导者就社交媒体做出决策。

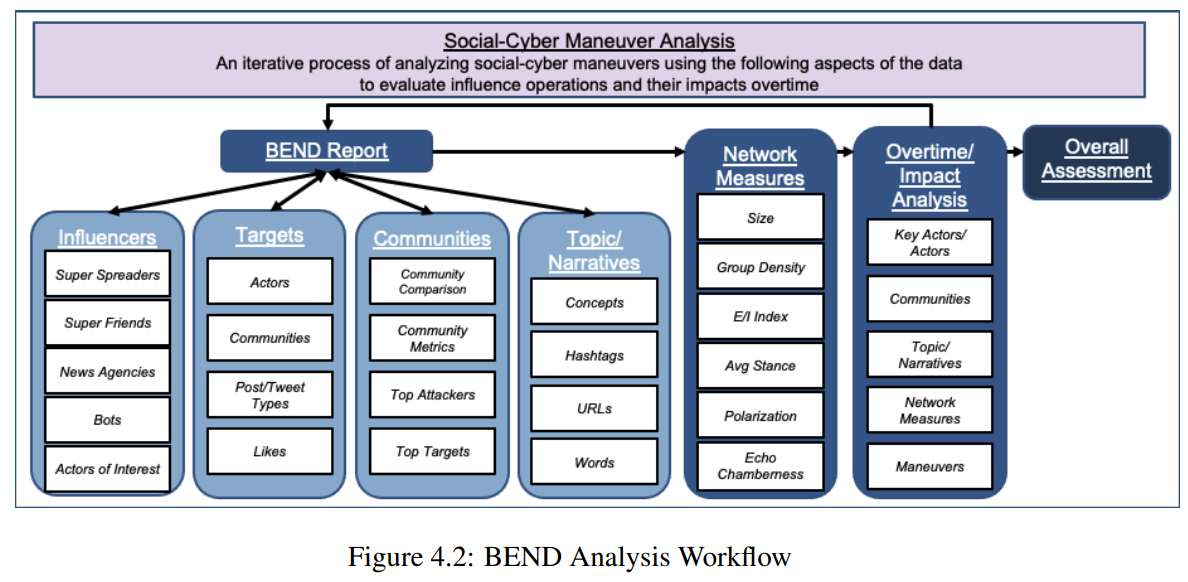

在第 2 章中,扩展了各个演习的定义,以建立对演习的全面理解,从而超越原有定义,获得对 BEND 框架中心的理解。在第 3 章中,将通过计算分析的迭代过程来完善检测方法,并概述这些手法的行为方式。此外,在本章中,还将对比人类如何检测机动动作与 ORA-PRO 软件的检测结果。然后,将在第 4 章中解释为分析和评估影响力行动而开发的框架方法。最后,在第 5 章中,将使用与 COVID-19 疫苗推广、2022 年美国中期选举和 2022 年俄罗斯入侵乌克兰相关的案例研究,说明 BEND 框架的应用,重点是社交网络演习的组合和随时间推移的复杂使用。