“鉴贞服务”测试伴侣忠诚度不可怕,这些间谍软件更难防

最近,宅客频道编辑小李不小心看到了一些奇怪的信息:XX花了26块在X宝买鉴贞服务测试男朋友,结果发现他已经结婚半年了……

蛤?还有这种服务?点开详情一看,原来是顾客雇佣客服妹子加上男友的社交软件账号进行调戏测试。

▲图片来源:史上最贱喵

知识就是力量,这些测试男友忠诚度的妹子们一定不知道比“客服妹子”更可怕的是间谍软件,悄悄藏匿在人们的手机中,记录人的一言一行。

“间谍软件”通常可以做到收集受害者的短信、联系人、通话记录、通话录音和网络浏览记录,或者远程开启摄像头和麦克风,对目标进行监听和监视。有些间谍软件也可以窃取指定应用的数据,如 Whatapp、Gmail、Skype、Facebook、Twitter 以及微信、QQ 等。

除了这些窃取隐私的“寻常间谍软件”,更有一些用于 APT 攻击的”间谍软件”甚至可以做到传播病毒和木马,以受害人手机为基础和跳板,进一步攻击最终目标,这类攻击非常复杂和冒险,攻击者往往需掌握着目标系统的 0day 漏洞才能成功。

一项数据表明,Android 间谍软件样本数量近两年呈上升趋势,其中 2017 年较 2016年上涨约 20%。

当然,这不是在教你干坏事。也许你已经是受害者,那么,让我们站在正义的一方,以批判性的态度看看 2017 年以来到底有哪些间谍软件正在侵犯人们的隐私,谋取不正当利益。

1、Chrysaor:攻击多国活跃分子和记者

2017 年 4 月,Google 和 Lookout 的安全实验室报道了一款非常复杂的 Android“间谍软件”, 这款“间谍软件”名叫 Chrysaor,被攻击者用来攻击以色列、格鲁吉亚、土耳其和墨西哥等国的活跃分子以及新闻记者。

据称,这款“间谍软件”很可能是出自色列间谍公司 NSO Group之手,此公司2016年曾利用 iOS 端的恶意“间谍软件”Pegasus来攻击阿联酋人权活动家。外界广泛认为,NSO Group可以制作出最先进的移动端“间谍软件”,且他们可能将这些产品出售给他国政府、执法机构以及独裁政权。

Chrysaor “间谍软件”功能强大,不仅可以从手机的聊天软件中窃取用户的隐私数据,还可以通过手机的摄像头和麦克风来监视用户的一举一动。更重要的是,它还可以进行自毁操作,而正是由于这款“间谍软件”拥有非常智能的自毁机制,因此它在使用三年后才被研究人员发现。

Chrysaor“间谍软件”具备以下几种功能:

1. 从目前热门的App中窃取数据,受影响的应用包括Gmail、WhatsApp、Skype、Facebook、Twitter、Viber以及Kakao等。

2. 通过SMS短信来远程控制目标设备。

3. 在后台记录实时视频和语音信息。

4. 键盘记录和屏幕截图。

5. 禁用系统的自动更新以防止设备漏洞被修复。

6. 通过自毁机制来躲避检测。

Chrysaor“间谍软件”拥有非常智能的自毁机制,当它发现任何有可能威胁到自身的检测行为时,它可以将自己从目标设备中删除。例如出现下面这几种情况时,Pegasus 将会进行自毁操作:

1. SIM MCC ID无效;

2. 设备中存在与安全产品有关的文件;

3. 持续六十天无法与后台服务器连接;

4. 接收到服务器发送过来的自毁命令;

Lookout 的研究人员认为,Chrysaor “间谍软件”可以通过基于 SMS 的钓鱼信息来进行传播,就像 Pegasus 感染 iOS 设备一样。且 Chrysaor 利用了名叫 Framaroot 的著名 Android 漏洞来 root 目标设备并获取设备的完整控制权,以便其从热门的 App 中窃取数据。更重要的是,从 Chrysaor“间谍软件”最初使用至今,NSO Group 很可能还发现了很多新的Android 0 day漏洞,并将相应的漏洞利用代码更新到了新版本的 Chrysaor“间谍软件”之中。

2.Lipizzan 家族:伪装成清理工具

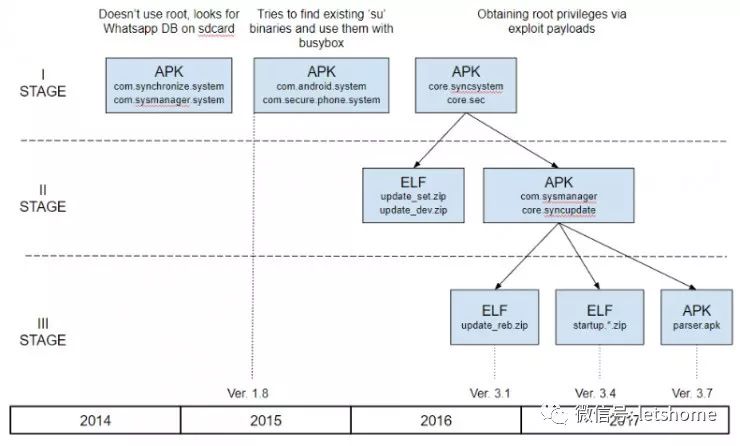

2017 年 8 月,Google 披露了一款名为 Lipizzan 的 “间谍软件”家族,此家族疑似由网络武器公司 Equus Technologies 开发。

Lipizzan的“间谍软件”伪装成具备清理功能、备份功能的应用程序来吸引用户下载安装,并在后台偷偷连接服务器,窃取用户的电子邮件、短信、位置信息以及屏幕截图等隐私数据。目前在谷歌应用商店中发现有的 20 多款应用属于 Lipizzan 家族,感染用户为国外小部分用户,国内用户并未受到波及。

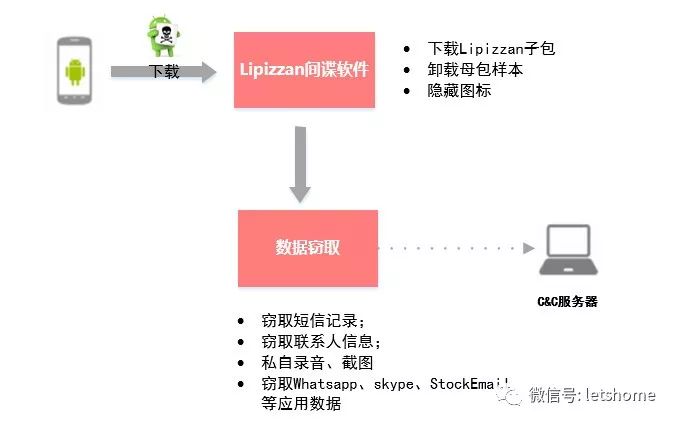

Lipizzan“间谍软件”的攻击的方式主要分为两个阶段:

第一阶段:Lipizzan“间谍软件”伪装应用市场上下载频次比较高的应用,比如伪装成“Backup”或“Cleaner”等应用程序,隐藏于各种APP下载渠道中,包括Google Play等应用市场,等待用户下载安装。

第二阶段:Lipizzan“间谍软件”在安装运行后,能对被感染的设备进行检测,当设备环境符合一定标准后获取设备的root权限,对用户的短信记录、联系人名录、电子邮件甚至是一些知名APP的隐私数据等进行收集,并在用户毫无感知的情况下上传至攻击者服务器。

受 Lipizzan“间谍软件”影响的应用主要有:Gmail、Hangouts、KakaoTalk、LinkedIn、Messenger、Skype、Snapchat、StockEmail、Telegram、Threema、Viber和 Whatsapp等。

3.xRAT:其前身攻击过香港抗议者

2017年9月,移动安全公司 Lookout 的研究人员发布了一款复杂的“间谍软件”xRAT的报告。报告指出,xRAT是之前攻击过香港抗议者的间谍程序 Xsser mRAT 的新变种,新发现的 xRAT 与 mRAT 有着相同的代码结构、解密密钥和命名约定,显示它们由同一团队开发,此外xRAT 的指令控制中心还与 Windows 恶意程序有关,意味着这是一个跨平台攻击行动。

xRAT 包含了很多先进的功能,如动态加载额外代码,探测躲避、删除指定应用和文件、搜索特定应用数据等,且攻击者能实时的远程控制大部分功能。

xRAT“间谍软件”还包含自我删除功能,它的开发者会检测设备上的反病毒应用,并预警攻击者,主要检测的反病毒应用类型有:

管家 (housekeeper)

清理 (Cleanup)

安全 (safety)

杀毒 (Antivirus)

权限 (Authority)

Defender

卫士 (Guardian)

Security

此外,xRAT“间谍软件”还有强大的文件删除功能,能删除感染设备上的大部分内容或攻击者指定的文件,xRAT能远程指定的删除操作有:

删除SDCard上的照片文件;

删除SDCard上的音频文件;

清空设备,删除大部分内容,包括SDCard上的所有内容,/data/data下的应用和数据,以及/system/app下的系统应用;

删除指定的输入法应用,如QQ拼音、搜狗输入法等;

删除指定的社交应用,如微信、QQ、易信、Whatsapp等。

4、伪装成弹窗的“间谍软件”

17年12月,Android MediaProjection 服务被曝高危漏洞(CVE-2015-3878),马上便有恶意开发者利用该漏洞开发恶意软件窃取用户信息。

MediaProjection服务是Google在Android 5.0中引入的,可以让应用开发者获取屏幕内容和记录系统音频。在Android 5.0之前,应用开发者需要应用在 root 权限下运行或者用设备的 release key 对应用进行签名,只有这样才可以使用系统保护的权限来获取屏幕内容。

而Android 5.0在引入了 MediaProjection服务后,应用只需通过intent请求系统服务的访问权限,且不需要在 AndroidManifest.xml中声明请求的权限。对系统服务的访问是通过SystemUI的弹窗来提示用户,让用户决定是否对想要获取屏幕内容的应用授权。

攻击者可以用伪装消息来覆盖SystemUI的弹窗提示,诱使用户点击并授权攻击者的应用获取屏幕内容。

此次发现的恶意程序启动后隐藏图标,后台静默运行,利用屏幕录制漏洞(CVE-2015-3878)针对安卓5.0-6.0系统的手机进行屏幕截图,并使用进程保护技术,窃取用户隐私,接收指定地址发送的控制指令。该程序主要行为如下:

隐藏程序图标,欺骗用户隐藏行踪;

通过屏幕录制漏洞对屏幕持续截图并上传;

拦截短信,窃取用户WiFi密码等信息上传到指定服务器;

获取指定服务区下发的指令进行远程控制。

5、GnatSpy :连内存用了多少都知道

17年12月,趋势科技的安全研究人员发现一款新型移动恶意软件“GnatSpy”,据分析推测该恶意软件与臭名昭著的威胁组织APT-C-23(“双尾蝎”)有关。研究人员认为,GnatSpy是“双尾蝎”常用的VAMP移动恶意软件的变种,且比VAMP更加危险。2016年 5 月至 2017 年 3 月,“双尾蝎”组织瞄准中东地区,对巴勒斯坦教育机构、军事机构等重要领域展开了有组织、有计划、有针对性的长时间不间断攻击,攻击平台主要包括Windows 与 Android。

GnatSpy的功能与VAMP的早期版本类似,但是GnatSpy添加了更多接收端和服务,赋予这款恶意软件更多功能和模块化设计,且新变种还大大增加了对Java注解和反射方法的运用,以规避检测。GnatSpy还能从被感染的设备获取更多信息,包括 SIM卡状态、电池、内存和存储使用情况。

研究人员表示,目前尚不清楚该组织如何将恶意文件传播给受害者。一种猜测是,“双尾蝎”组织将这些文件伪装“安卓设置”或“Facebook更新”这类应用发送给用户,让用户误以为这些文件是合法的成更新并下载安装在自己的设备上。

研究人员称,并未发现大量的此类应用,这说该组织的攻击限于具有针对性的特定组织或个人。

6、Skygofree:通过假移动网络运营商网络传播

2018年1月,卡巴斯基实验室发布了一款强大的安卓监控软件 Skygofree 的分析报告,并认为它出自活跃在监控软件市场上的一家意大利 IT 公司。

自 2014 年以来,安卓恶意软件 Skygofree 暗中增长了很多新功能,包括使用设备麦克风进行基于位置的录音、使用 Android Accessibility Services 窃取 WhatsApp 消息,以及将受感染设备连接到受攻击者控制的恶意 Wi-Fi 网络等。

目前 Skygofree 主要通过假冒移动网络运营商的网络作为传播途径。

▲Skygofree”间谍软件”的发展时间线

去年10月,Skygofree 的最新变种可以通过漏洞 root 受害者设备,并开启反向shell,接收来自C&C服务的控制指令,让黑客可以完全远程控制受感染的安卓手机,窃取用户隐私数据。

7.标榜自己合法的商业间谍软件

除了上述这些来势凶猛的间谍软件,还有一类特殊的间谍软件:商业间谍软件。

这类应用大部分都定位为家长控制(parental control)、手机定位找回等工具,但其实际功能与恶意“间谍软件”相差无几,甚至更为强大。用户甚至不用专门去暗网或地下论坛,直接在搜索引擎或应用市场上搜索关键词“android spy app、手机定位等”就能找到很多类似的应用程序。

简单来说,商业间谍软件标榜自己是“合理合法的软件”,“光明正大”地出现在“推荐”上。所以,几乎所有的商业“间谍软件”应用程序都是需要用户手动地安装到目标的设备上,这也是这类商业“间谍软件”与传统的恶意“间谍软件”的根本差别所在。

你必须手工下载应用程序、安装并输入购买后获取到的激活凭证来运行应用。在此之后,安装的间谍应用程序就从设备上隐身了,整个安装通常只需要几分钟的事件。其中一些商业“间谍软件”还会利用设备的管理权限在目标手机上获得持久性和自我保护功能。

大多数商业化间谍软都具有以下几种功能:

窃取短信信息;

窃取电话信息(日志/录音);

GPS跟踪;

窃取浏览器数据(历史记录/书签);

窃取手机上存储的照片/视频;

窃取通讯录信息(包括电子邮件地址,甚至照片)

一个极有可能的潜在危害是——你以为只有你能看到伴侣的内容,实际上这些信息被上传到服务器上后,还可能够被其他人获得,造成数据泄露或其他不愉快的后果;最后,由于很多“间谍软件”需要 root 权限,在设备上安装这样的应用程序,会增大感染恶意软件的风险。

一不小心,原以为只“牢牢盯住”家人的行为最终可能引发一场未知的灾难。

宅客频道注:本文部分内容和数据节选自腾讯安全反诈骗实验室近日发布的《2017年Android”间谍软件”年度总结报告》。

戳蓝字查看更多精彩内容 探索篇 ▼ 真相篇 ▼ “老婆,开门”,隔壁老王带来的恐惧 人物篇 ▼ 更多精彩正在整理中…… |

---

“喜欢就赶紧关注我们”

宅客『Letshome』

雷锋网旗下业界报道公众号。

专注先锋科技领域,讲述黑客背后的故事。

长按下图二维码并识别关注