专栏丨大东话安全之小心被肉鸡

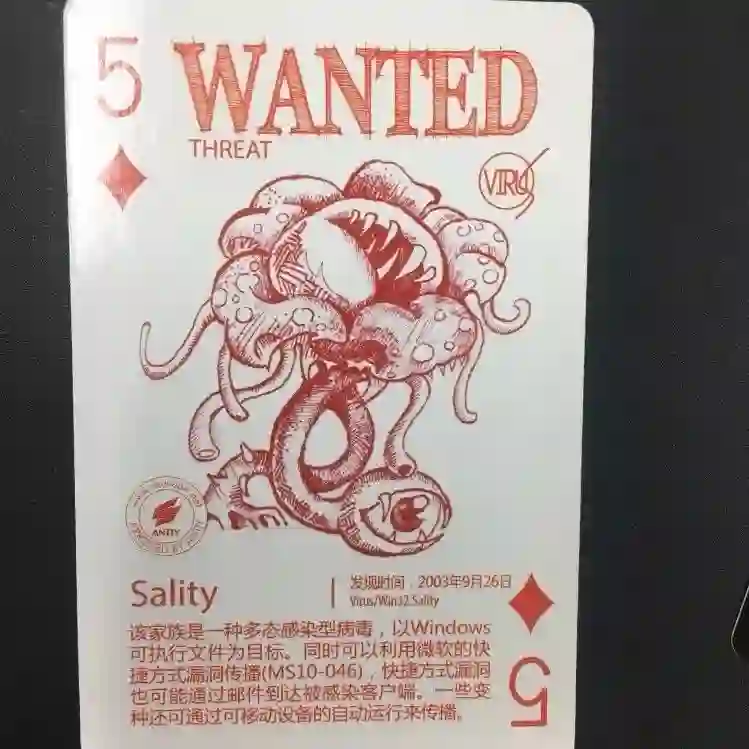

编者按:网络空间安全近年来日渐成为公众关注的焦点,中科院之声特意邀请业内专家“大东”开设“大东话安全”专栏,以《安天威胁通缉令2016扑克牌》为线索,一张扑克牌对应一个网络病毒,讲述54个不同的网络病毒和网络安全故事,以及如何进行针对性防御的建议。

一、谶曰

某帖:被传销洗脑是一种怎样的体验?

东哥:电脑被肉鸡是一种怎样的体验?

小白:断网保平安!

二、病毒通缉令

小白:这朵食人花真可奇怪,长着蘑菇一样的花瓣,蜗牛一样的眼睛,章鱼一样的触角,难道是究极进化体呀~

大东:此病毒的感染方式也像它的长相一样是个混合体,手段不少。

小白:哦?那它是啥呢?

大东:Sality,该家族是一种多态感染型病毒,以 Windows 可执行文件为目标。同时可以利用微软的快捷方式漏洞(MS10-046),快捷方式漏洞也可能通过邮件到达被感染客户端。一些变种还可通过可移动设备的自动运行来传播。

小白:看来是交际小公举啊~

三、一次灾难性的感染

小白:大东东,你刚刚说 Sality 是感染型病毒。那身为感染型病毒,它有啥不一样呢?

大东:感染型病毒是病毒家族中的一位重要成员,相对于其他病毒来说,他们的破坏力更大,因为一旦被他们感染,电脑上的大部分文件都会被感染成病毒文件。轻则机器卡,各种游戏账号被盗,重则任何软件都无法使用,只能重装系统。而这个 Sality 可是位影响深远的感染型病毒大户。

小白:有钱的地主家~~

大东:Sality 病毒是一种复杂多变、多态化的感染型病毒,受影响系统为微软 Windows,感染对象是 exe 和 scr 文件。Sality 早在2003年被发现,随着多年的发展,Sality 病毒逐渐变得愈加顽固,它的主要恶意代码体可以实现动态、持久、功能齐全的病毒行为,有些变种甚至可以隐藏自己和对抗杀毒产品。

小白:哇!这就厉害了!

大东:在安全厂商 Check Point 于2016年5月发布的最流行的十大恶意软件家族排行上,Sality 也名列前茅呢。

安全功能的大量失效

小白:有两把刷子,怎么做到的?

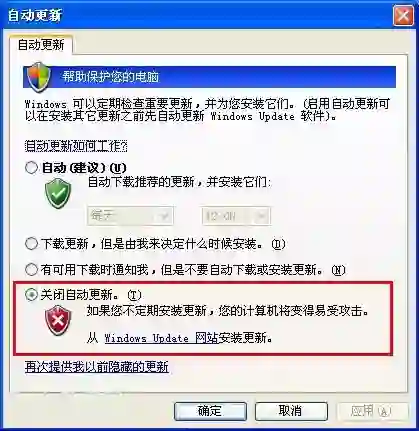

大东:电脑受到感染后,Sality 会禁用 UAC,关闭微软自带的更新服务,使其无法及时打上补丁包。

Sality 禁用系统 UAC

接着,Windows 防火墙被关闭或破坏,如果用户尝试开启防火墙,系统会报错。像下图这样,不管你点“是”还是“否”,都无法开启防火墙。

被感染电脑无法启动防火墙

小白:诶?UAC 是啥?

大东:User Account Control,这是 Windows 系统提供的一项安全技术,可以通过限制应用软件而改进 Windows 操作系统的安全性。

小白:噢…您接着说~

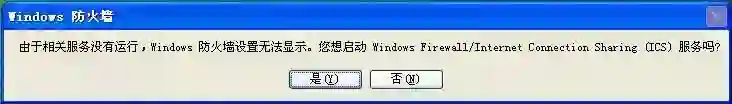

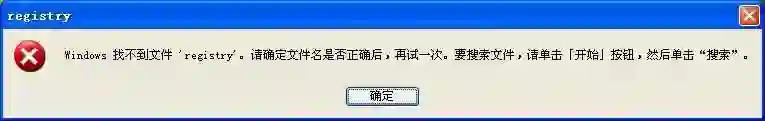

大东:Sality 会搜索和尝试删除任何与杀毒软件相关的文件,试图终止这些与安全相关的进程和服务,把自己感染的程序添加到防火墙白名单,防止自己的网络通信被阻止。它还禁用任务管理器和注册表编辑器,如果当用户试图打开这两个应用程序,会出现错误信息,像下图这样。

打开被感染电脑的任务管理器程序

打开被感染电脑的注册表编辑器

小白:这是切断一切保护措施啊!

受害文件众多

大东:Sality 主要感染 C 盘下的所有 exe、scr 文件,也会感染一些 Windows 常用启动项或使用频率较高的程序,通常这些文件的位置可以由注册表项得到。有些 Sality 变种还可以感染 U 盘等移动介质,可以感染网络共享上的文件,比如.exe,.cmd,.tmp,.lnk 这样的文件。

小白:诶?.lnk?

大东:.lnk是快捷方式文件。Sality 利用 Windows 快捷方式的漏洞,给恶意文件起一个诱惑的名字,诱导用户去点击。

小白:套路好深!

组建僵尸网络

大东:有些 Sality 变种可不止干这些,还利用 P2P 组建成为一个庞大的僵尸网络,利用这个网络,攻击者可以实现发垃圾邮件、做代理、做跳板。

小白:啊?P2P?

大东:Peer-to-Peer ,简单的说,P2P 就是将单个主机直接连接起来,消除中间环节,使它们可以直接通信。

小白:噢~那这个僵尸网络有啥用呢?

大东:感染 Sality 的主机,完全可以被攻击者监控和操纵的,任何系统敏感信息,什么个人账号密码啊,都可能通过网络回传给黑客站点。

僵尸网络

小白:又是密码!太危险了!!

大东:有时候,为了充分榨干肉机性能,也可能将肉机做为 P2P 分布式计算的一个节点,为攻击者提供免费的“云服务”。通常,黑客拿这些计算资源来破解密码。

全面清理

小白:简直就是被人卖了还给人数钱!大东东,就没有啥对策了么?

大东:Sality 能够不通过漏洞入侵,往往是用户不小心点击了来源不明的可执行文件,或者插入了本身就被感染的 U 盘等可移动介质而受感染的,所以并不需要针对 Sality 安装任何补丁。

小白:那该怎么做?

大东:Sality 的变种是非常多的,且 Sality 感染文件较多,想要手动清除的话千万要仔细,一个不留神,可能就没法清干净。我建议,只把电脑的文档文件复制保存出来,所有的二进制文件都抛弃不要,然后重装系统,这样要来得更方便安全些。

小白:get!

四、小白内心说

小白:大东东,你刚刚说 Sality 是感染型病毒。那身为感染型病毒,它有啥不一样呢?

大东:感染型病毒是病毒家族中的一位重要成员,相对于其他病毒来说,他们的破坏力更大,因为一旦被他们感染,电脑上的大部分文件都会被感染成病毒文件。轻则机器卡,各种游戏账号被盗,重则任何软件都无法使用,只能重装系统。

小白:机器卡,号被盗,无法用,恩,好可怕!

大东:总结的不错,有潜力。感染型病毒由于其自身的特性,需要附加到其他宿主程序上进行运行,并且为了躲避杀毒软件的查杀,通常感染型病毒都会将自身分割、变形或加密后,再将自身的一部分或者全部附加到宿主程序上。一旦一个病毒文件执行,它很有可能就将系统中的绝大多数程序文件都加入病毒代码,进而传播给其它的电脑。

小白:感冒也是因为有感染性病毒!

大东:感染型病毒的编译方式正在从传统的全部直接由低级汇编语言撰写,逐渐转变为兼并使用低级和高级语言混合撰写的方式。由于高级语言编写的主体部分可以更加容易地添加实现更多的功能,简化后的汇编部分的功能则更为单一,因此随着编写难度上大幅度降低,未来将有更多新型功能更强的感染型病毒诞生。

小白:决不能掉以轻心!

五、话说漫威

大东:小白,今天讲的 Sality 听懂咯吗?

小白:嗯,这是是一种多态感染型病毒,以 Windows 可执行文件为目标,利用微软的快捷方式漏洞(MS10-046),快捷方式漏洞也可能通过邮件到达被感染客户端。

大东:对,它的一些变种还可通过可移动设备的自动运行来传播。

小白:嘿嘿,大东东又想起了啥?

大东:在漫威世界,一直怨恨绿巨人的迪厄斯·E·罗斯要求两个大脑袋科技反派 M.O.D.O.K 和 Leader 用该种蠕虫病毒把自己变成了一个红巨人。

小白:红巨人?

红巨人

大东:红巨人能力基本接近绿巨人,只是不能越愤怒越强壮。

小白:恨恨相报,死循环呐!

来源:中国科学院计算技术研究所