机器被黑以后处理步骤

随着开源产品的越来越盛行,作为一个Linux运维工程师,能够清晰地鉴别异常机器是否已经被入侵了显得至关重要,个人结合自己的工作经历,整理了几种常见的机器被黑情况供参考。

背景信息:以下情况是在Centos 7的系统中查看的,其它Linux发行版类似。

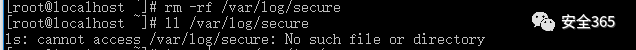

1,入侵者可能会删除机器的日志信息,查看日志信息是否存在

[root @ maser~] #ll /var/log/

[root @ maser~] #du -sh /var/log /*

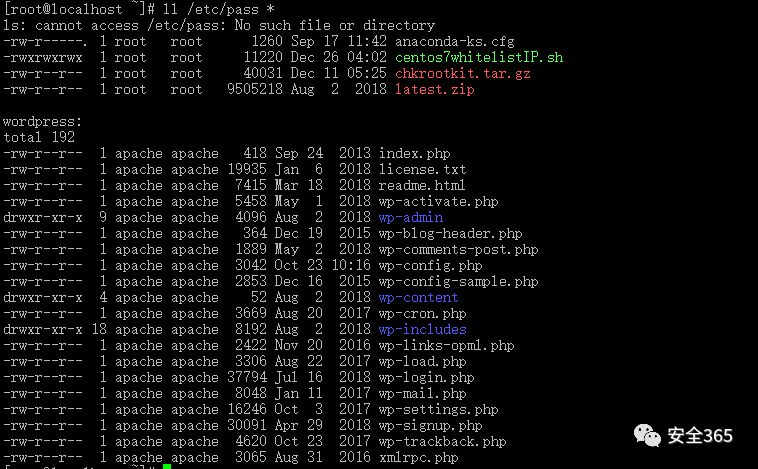

2,查看是否修改了用户名及密码文件

[root @ maser~] #cat / etc / passwd

[root @ maser~] #cat / etc / shadow

3,查看是否创建了一个新的存放用户名及密码文件

4,查看机器最近成功登陆的时间和最后一次不成功登陆时间

[root @ maser~] #lastlog

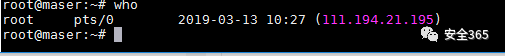

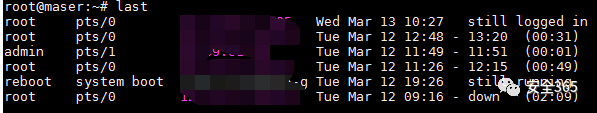

5,查看机器当前登录的全部用户

6,查看机器创建以来登陆过的用户

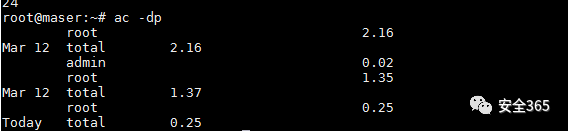

7,查看机器所有用户的连接时间(yum install acct)

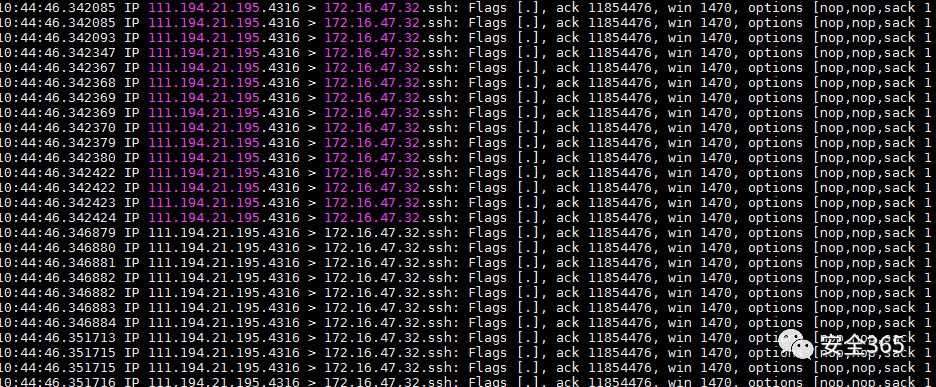

8, 如果发现机器产生了异常流量,可以使用命令的tcpdump来抓取网络包查看流量情况或者使用工具的iperf查看流量情况。

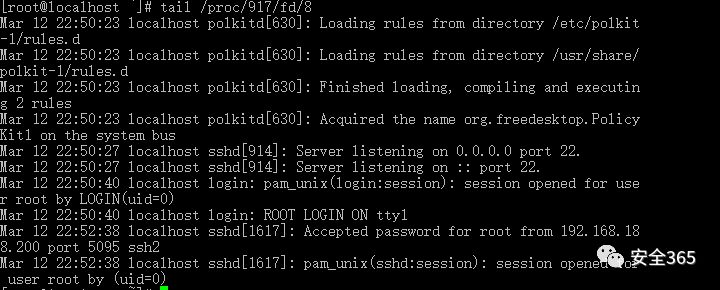

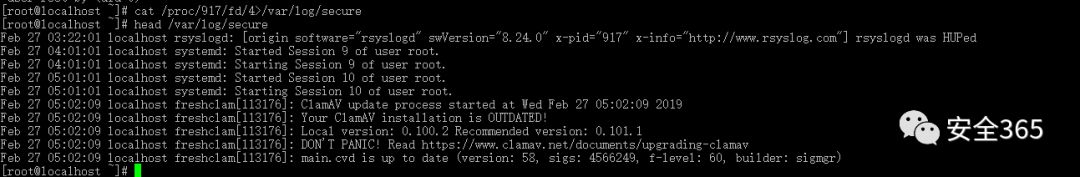

9,查看在/ var /日志/安全日志文件,尝试发现入侵者的信息

[root@localhost ~]# #cat / var / log / secure | grep -i“接受的密码”

10,如果确定被入侵,重要文件已经被删除,可以舱室找回删除文件

假设我手动删除安全然后在找回

11,查看需要恢复得数据

12.恢复

登录查看更多

相关内容

Arxiv

4+阅读 · 2019年12月12日

Arxiv

3+阅读 · 2019年3月6日