CVE-2016-0095 简单利用

漏洞介绍

在微软的补丁日里,包括了一个内核特权提升漏洞。 如果攻击者在本地登录并可以在内核模式下运行任意代码,最严重的漏洞可能允许特权提升。 攻击者可随后安装程序;查看、更改或删除数据;或者创建拥有完全用户权限的新帐户。 该更新通过更正 Windows 内核模式驱动程序处理内存中对象的方式来解决漏洞。Win32k.sys内核模式驱动程序没有正确处理内存对象,在实现上存在权限提升漏洞,成功利用此漏洞可使攻击者在内核模式中运行任意代码。攻击者必须具有有效的登录凭证,并且可以本地登录以利用此漏洞。

微软公告内容:

https://docs.microsoft.com/zh-cn/security-updates/Securitybulletins/2016/ms16-034

漏洞利用

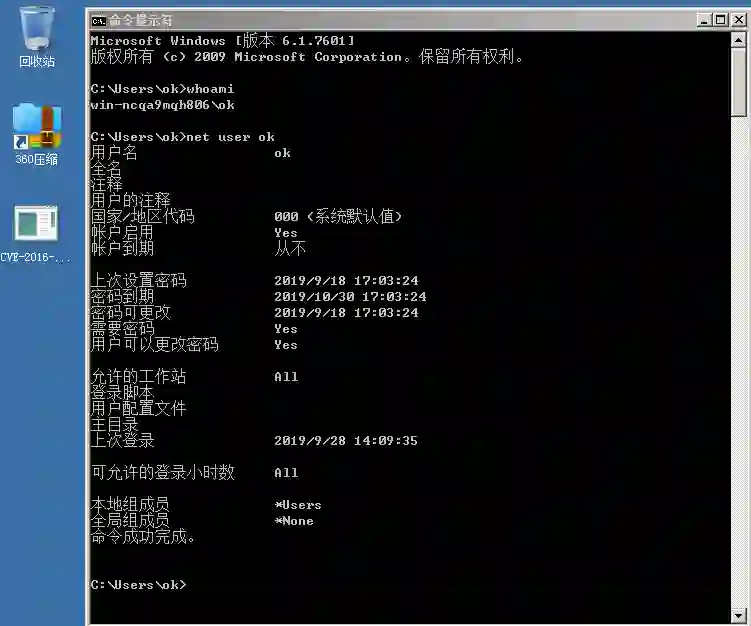

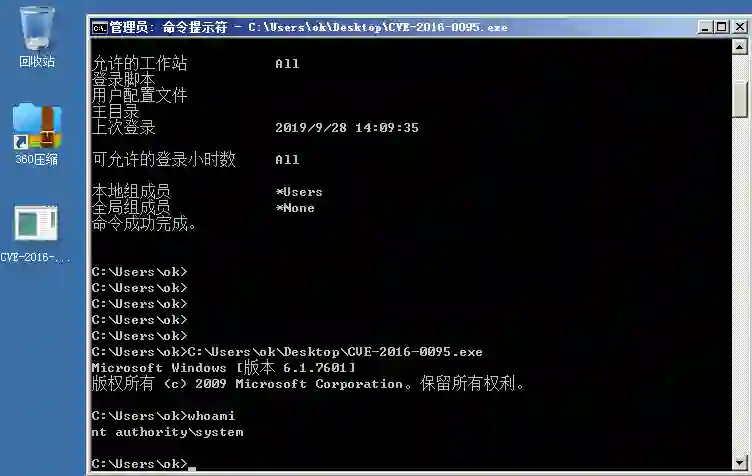

以管理员窗口(cmd)形式打开并执行命令查看一下现在权限whoami,显示的是普通用户ok

利用CVE-2016-0095提权后再查看当前用户,已近变成system权限了

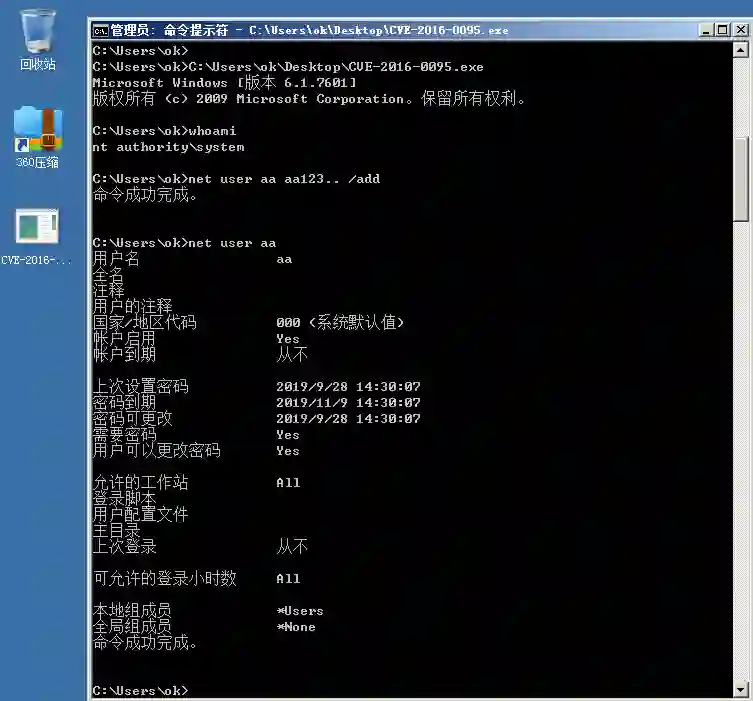

接下来创建一个用户aa,并查看有没有创建成功!

很明显命令成功完成,有兴趣的小伙伴赶快试试吧!

注:本工具不得用于商业用途,仅做学习交流,一切后果自行承担。

登录查看更多