如何防御DDOS等流量攻击

信息安全公益宣传,信息安全知识启蒙。

加微信群回复公众号:微信群;QQ群:16004488

加微信群或QQ群可免费索取:学习教程

教程列表见微信公众号底部菜单

先给大家看看我最近遭受攻击情况数据汇总:

1、最近1周,总共受到流量攻击14次,均是UDP攻击;

2、前9次均是机房帮忙进行流量牵引、清洗或黑洞;

3、但机房可以给清洗的量有限,基本8G以下可以帮忙,而且这个清洗有的机房是收费,有的是免费,8G以上的话,机房就得把流量牵引到黑洞,也就是封IP,一般是禁止访问2小时,如果解封后还有多次攻击,就得封24小时,目前我这里是受到封IP,直接更换公网IP,但最近几天攻击此时过多,总是被动更换ip也不是一个好的方式,所以我这里考察了很多方案,最终采用了高防,价格便宜、性价比高。

我公司也不是没有防护方式,有IPS与IDS设备,也有防火墙,一般小流量4G以下均能防御,但攻击量超过4G后,流量基本都无法到达我公司网络,所以只能采用其他方案。

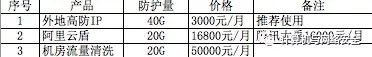

下面是我考察行业内的方案,选择3个比较好的,有钱其实我也想选择阿里云盾或腾讯大禹,因为他们防御配置简单,并且是分布式防御,跟CDN加速一样,攻击都是转发到就近的高防节点,例如:上海电信的攻击量就直接在上海电信高防防御,这样可以防御更多的攻击,并且即使某节点被攻击垮了,也只是影响整个节点,其他节点正常。

但价格太贵(机房的流量清洗更贵,哈哈),公司不批,为了保证业务,只能选择价格便宜、性价比高的高防,我选择的是40G 电信+联通节点的方案,最大整个高防可以防御100G,目前我这里攻击都在40G以下,正好满足需求,此方案细节为:

|

1

2

|

电信单ip防御40g流量攻击/1000w pps,联通单ip防御10g流量攻击/500w pps。

联通防御10G,原因是联通内网管控严格,基本攻击都是从电信来的。

|

自从使用了高防方案,总共遭受了5次攻击,但均未影响业务。

有了高防节点,你可以选择2个方案进行配置:

1、最简单的使用Iptables的DNAT技术,直接让流量通过高防后,转发到源站;

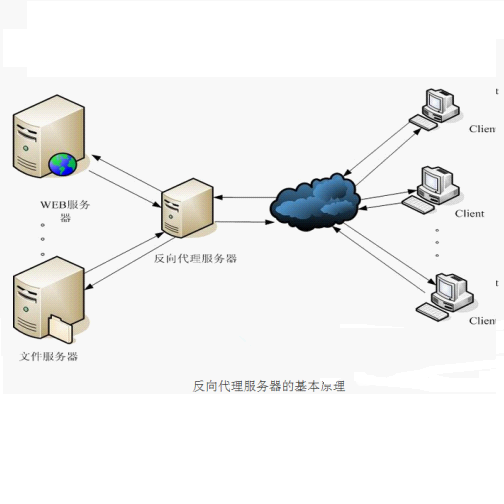

2、使用nginx的反向代理技术;

方案一优势是配置简单,配置好iptables规则后,不需要管后端源站有多少域名,只需要流量是通过高防统统转发到源站,但缺点是源站无法获取客户的真实IP。

方案二优势是可以获取让源站获取客户真实IP,缺点是源站有多少域名都需要在nginx的反向代理里配置。

当前这2个方案,都得结合DNS技术,需要把高防的IP解析到域名,一般高防多节点会给你2个IP,一个是电信,一个是联通,所以你需要在DNS里解析这2个IP,我使用DNSPOD,所以你可以参考下面。

在"线路类型"这里,默认与电信线路都解析到高防的电信里,联通就解析到联通里,TTL时间最好能短一些,如果有问题可以快速切换,但由于我这个是免费dnspod,所以只能是600秒了。

另外如果想使用高防,你源站IP也需要先切换到一个新的IP,因为旧的已经暴漏,如果不换IP,可能导致对方直接攻击你源站,并且切换到新IP后,80端口也只允许高防IP获取数据。

下面介绍如果使用iptables的dnat与nginx反向代理。

1、IPTABLE的DNAT

A、需要先配置转发功能

|

1

|

sysctl -w net.ipv4.ip_forward=1

|

B、配置iptables

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

|

*nat

:PREROUTING ACCEPT [9:496]

:POSTROUTING ACCEPT [0:0]

:OUTPUT ACCEPT [0:0]

-A PREROUTING -d 高防电信IP

/32

-p tcp -m tcp --dport 80 -j DNAT --to-destination 源站IP:源站web端口

-A PREROUTING -d 高防联通IP

/32

-p tcp -m tcp --dport 80 -j DNAT --to-destination 源站IP:源站web端口

-A POSTROUTING -p tcp -m tcp --dport 源站web端口 -j SNAT --to-

source

高防电信IP

-A POSTROUTING -p tcp -m tcp --dport 源站web端口 -j SNAT --to-

source

高防联通IP

COMMIT

# Generated by iptables-save v1.4.7 on Wed Feb 22 11:49:17 2017

*filter

:INPUT DROP [79:4799]

:FORWARD ACCEPT [37:2232]

:OUTPUT ACCEPT [150:21620]

-A INPUT -m state --state RELATED,ESTABLISHED -j ACCEPT

-A INPUT -p icmp -j ACCEPT

-A INPUT -i lo -j ACCEPT

-A INPUT -s 公司机房网段

/24

-p tcp -m multiport --dports 22,10050 -j ACCEPT

-A FORWARD -p tcp -m tcp --tcp-flags FIN,SYN,RST,ACK RST -m limit --limit 1

/sec

-j ACCEPT

COMMIT

|

针对上面高防电信IP、高防联通IP、源站IP、源站web端口、公司机房网段进行修改。

完成后重启iptables就可以生效(dnspod的配置别忘记),源站不需要修改任何配置。

2、Nginx的反向代理

A、安装

yum或编译都行,但如果想让源站获取真实用户IP需要新增模块(高防与源站都需要有此模块)

|

1

|

--with-http_realip_module

|

这个模板默认yum安装是已存在,如果不知道自己有哪些模块可以使用下面命令查看

|

1

|

nginx -V

|

B、在高防的nginx的里配置

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

|

upstream web {

server xxx.xxx.xxx.xxx:80;

}

server {

listen 80;

server_name notice1.ops.xxx.xxx;

client_max_body_size 10M;

proxy_read_timeout 30;

access_log

/var/log/nginx/access_notice

.log;

error_log

/var/log/nginx/error_notice

.log;

location / {

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header Host $host;

proxy_redirect off;

proxy_headers_hash_max_size 51200;

proxy_headers_hash_bucket_size 6400;

proxy_pass http:

//web

;

}

}

|

需要修改upstream web里的server源站ip与端口,以及server_name那里的域名。

最后你需要在iptables里开通本机80允许公网访问。

C、在源站的nginx里配置

|

1

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

21

22

23

24

25

26

27

28

29

30

31

32

33

|

server {

listen 80;

server_name notice1.ops.xxx.xxx;

index index.html index.htm index.php;

root

/var/www/html/

;

access_log

/var/log/nginx/notice-access

.log;

error_log

/var/log/nginx/notice-error

.log;

error_page 502 =

/502

.html;

location ~ .*\.(php|php5)?$ {

fastcgi_pass unix:

/tmp/php-cgi

.sock;

fastcgi_index index.php;

include fastcgi.conf;

}

location / {

proxy_set_header X-Real-IP $remote_addr;

proxy_set_header X-Forwarded-For $remote_addr;

proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for;

proxy_set_header Host $host;

proxy_redirect off;

set_real_ip_from xxx.xxx.xxx.xxx;

real_ip_header X-Real-IP;

}

location ~ .*\.(gif|jpg|jpeg|png|bmp|swf|mp3)$ {

expires 30d;

}

location ~ .*\.(js|css)?$ {

expires 12h;

}

}

|

主要需要修改的是server_name与set_real_ip_from,后者是需要填写高防的IP。

完成后重启nginx,并且在iptables防火墙里设置只允许高防IP访问自己本地80.

另外如果你有多个域名,就写多个虚拟主机配置文件就好。

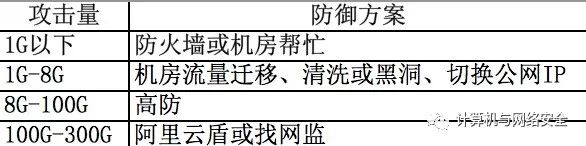

目前高防方案只能防护100G以下攻击,如果攻击超过100G,你可以选择阿里云盾的,可以最高支持300G的,另外真的要是超过了100G攻击,你可以联系网监了。

下面是我针对攻击量做的防御方案,大家可以参考。