Ettercap 一款嗅探工具

嗅探包括在TCP / IP安排上捕获,翻译,检查和解释网络数据包内的数据。在这个Kali Linux教程中,我们将向您展示如何使用Ettercap。

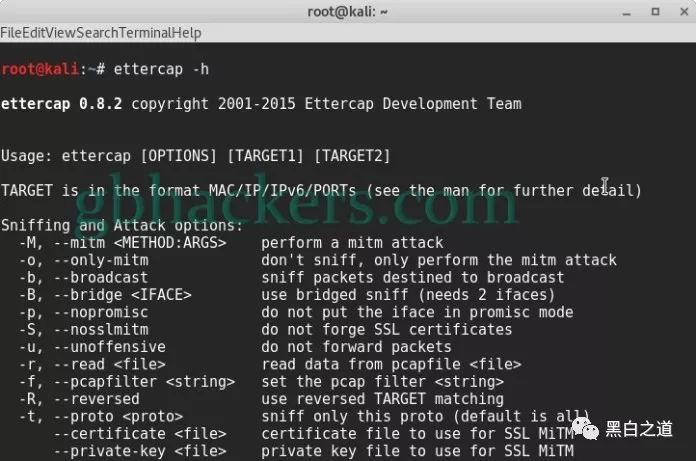

Ettercap是针对中间人攻击的综合套件。它具有实时连接的嗅探,动态内容过滤和许多其他有趣的技巧。

它支持许多协议的主动和被动剖析,并包括许多用于网络和主机分析的功能。

第一步:运行Ettercap的GUI版本。

root @ kali :?#ettercap -G

步骤2:选择Sniff >> Unified Sniffing >>网络接口

eth0 =以太网接口

Wlan0 =无线局域网

根据您使用的网络适配器选择接口。

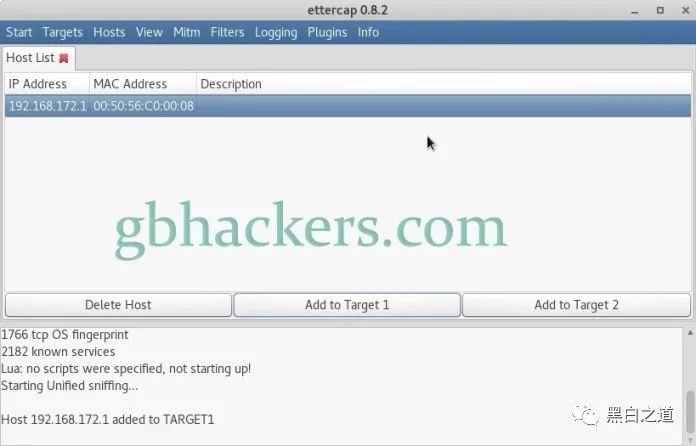

第3步:现在从主机列表中选择主机。主机>> Hostlist或ctrl H并添加到目标。

Step4:现在转到 Mitm >> ARP中毒并选择Sniff远程连接。

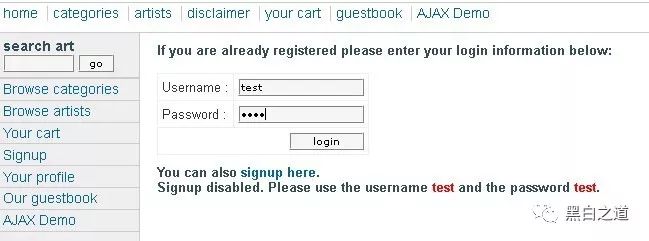

步骤5:现在我们准备好嗅探连接,让我们移动到目标机器并输入登录凭据。我们在这里使用测试页面。

Step6:现在回到KaliLinux查看结果。

您可以在此处找到测试页面中提供的登录凭据。

嗅探易受攻击的协议

HTTP:以明文形式发送密码

TELNET:以纯文本形式传输命令

SNMP:以明文形式发送密码

POP:以明文形式发送密码

FTP:以明文形式发送密码

NNTP:以明文形式发送密码

IMAP:以明文形式发送密码

文章来源及下载:

https://gbhackers.com/sniffing-as-easy-as-possible-with-ettercap/

你可能喜欢

登录查看更多

相关内容

专知会员服务

37+阅读 · 2020年6月16日

专知会员服务

35+阅读 · 2020年1月6日

Arxiv

7+阅读 · 2018年5月21日