偷梁换柱 “Windows 11安装包”化身恶意程序?

防人之心不可无,这句话放在现实世界有用,放在网络世界也是一样的道理。随着近几年各种物联网移动设备的普及,以及人们对于网络使用率的提高。各种新型网络诈骗层出不穷。甚至出现许多利用虚假网站骗别人安装自己的恶意软件的事件发生。

在2022年的2月8日,惠普在自己的官方网站上发布了一条关于恶意网站的信息。他们在1月27日,也就是在Windows 11升级的最后阶段的第二天,发现了一个由恶意行为者注册的一个windows-upgraded[.]com的域名。这些人利用这个域名来传播自己的恶意软件,欺骗用户下载和运行一个假的Windows安装程序。

域名: windows-upgraded.com

创建日期: 2022-01-27 10:06:46

注册商:NICENIC INTERNATIONAL GROUP CO., LIMITED

注册组织:Ozil Verfig

注册州/省: 莫斯科

注册人国家: 俄罗斯

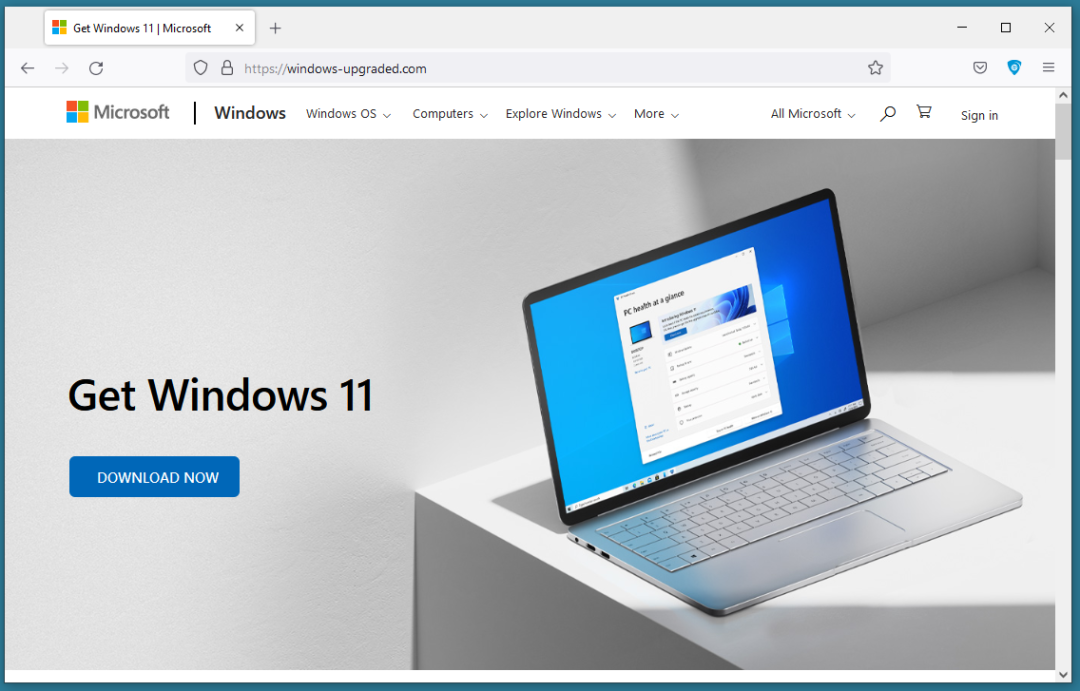

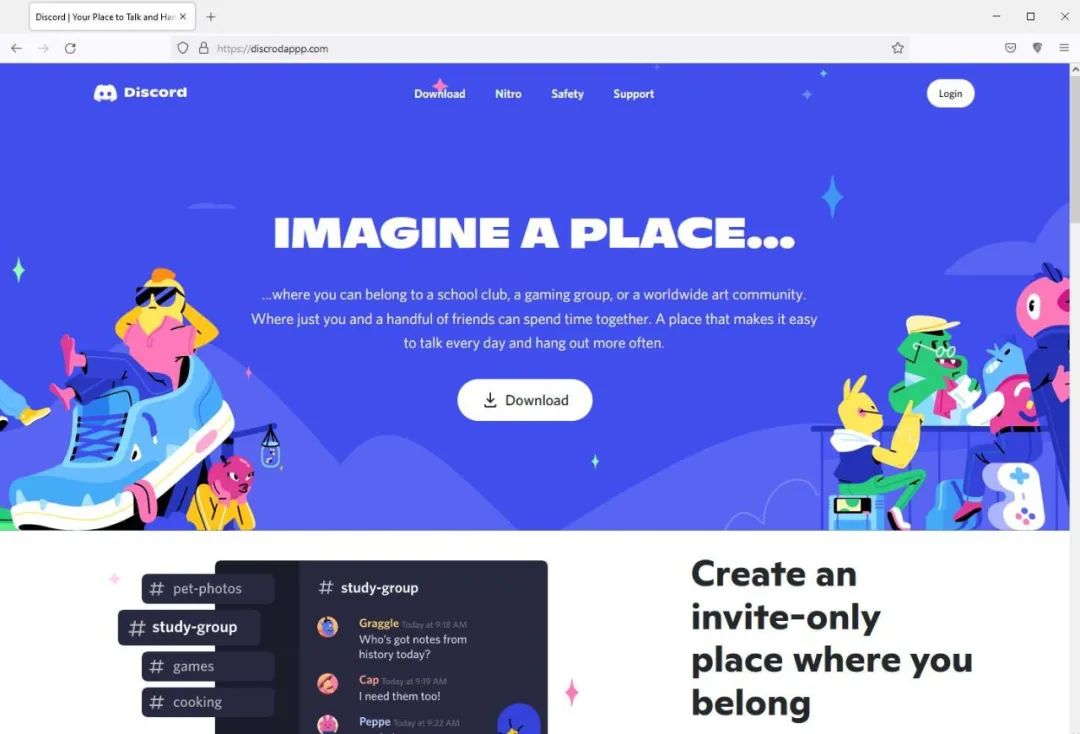

恶意行为者复制了合法的Windows 11网站的页面设计,除了域名是新注册的,合法品牌是伪造的,以及点击 "立即下载 "按钮会下载一个托管在Discord的内容交付网络上的,名为Windows11 Installation Assistant.zip的可疑压缩文件外,其他所有的一切与真正的Windows 11网站完全一样。这导致很多用户上当受骗下载了网站分发的一种名叫RedLine Stealer的信息窃取软件。值得一提的是,它不只是一个软件而是一整个家族软件,这个家族软件在地下论坛内被大肆出售。

在windows-upgraded[.]com域名上的假Windows 11网站

文件分析

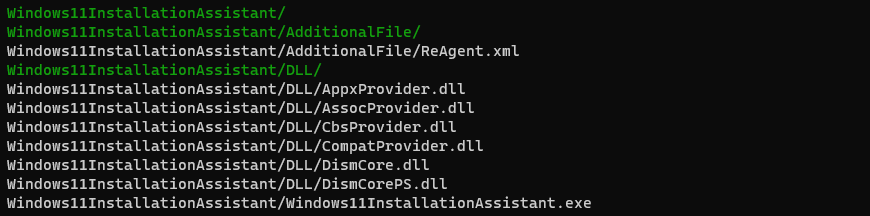

Windows11 Installation Assistant压缩包只有1.5 MB,其中包含六个Windows DLLs、一个XML文件和一个可移植可执行文件。

压缩包档案内容

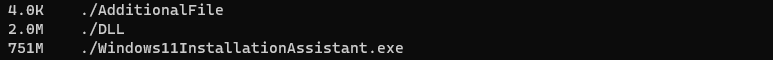

在将压缩包解压后,得到一个总大小为753MB的文件夹。其中可移植可执行文件Windows11 Installation Assistant.exe是压缩包里最大的的文件,大小为751 MB。

解压缩后的文件大小

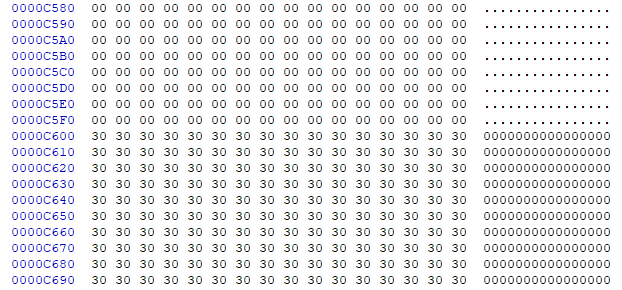

前面说过压缩包的大小仅有1.5MB,而解压后的文件大小达到了753MB,这意味着它的压缩率达到了惊人的99.8%。远远大于可执行文件的平均压缩率47%。为了达到如此高的压缩率,该可执行文件里有很大可能包含了极易压缩的填充物。如果在十六进制编辑器中查看,就很容易发现这种填充物。

Windows11InstallationAssistant.exe内的0x30填充区

可以看到该文件的很大一部分被填充了0x30字节,完全与该文件的运行无关。该填充区位于文件的末端,就在文件签名之前。通过截断填充区以及签名,可以得到一个应该是恶意软件主体的可移植可执行文件。恶意行为者之所以插入这样一个填充区,让文件变得非常大,是因为许多沙箱以及其他的恶意软件分析工具无法处理过大的文件,并且这种大小的软件还有很大几率不被反病毒和其他扫描控件发现,如果通过手动分析该文件或将其压缩到一个合理的大小,倒是可以判断出它是一个恶意软件,但很少会有人这么做。这样就增加了文件可以不受阻碍地执行并安装恶意软件的机会。下图显示了删除填充区后的可执行文件部分。

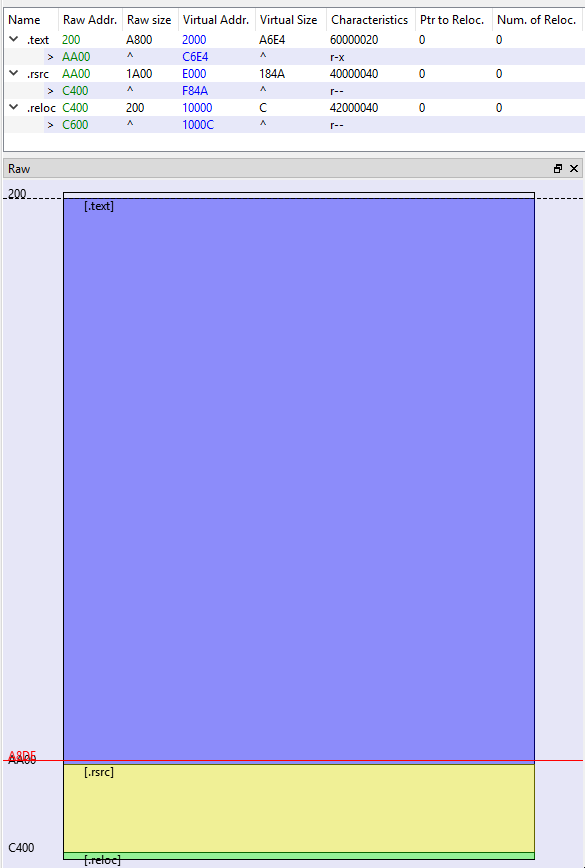

在PE-bear中查看Windows11InstallationAssistant.exe的部分文件(填充物已删除)。

动态分析

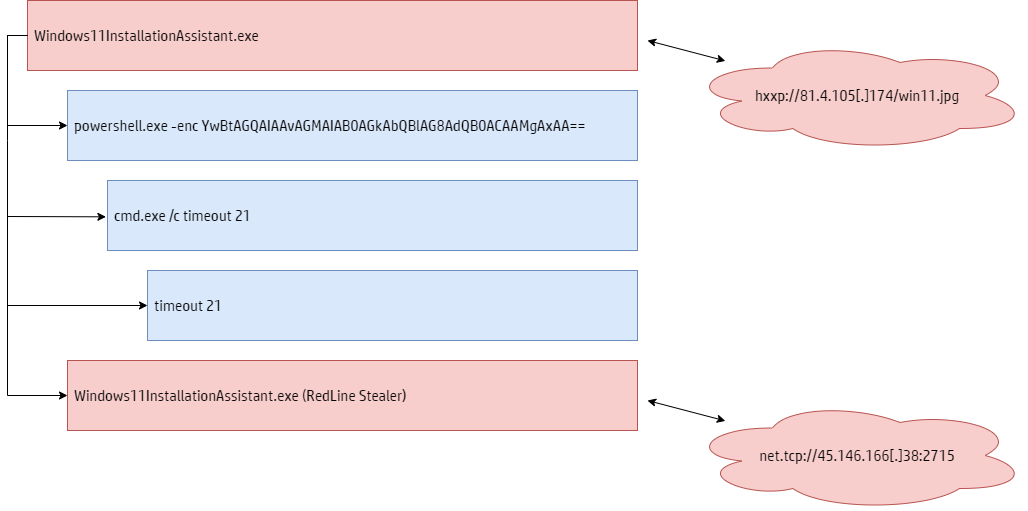

导致RedLine Stealer的进程执行

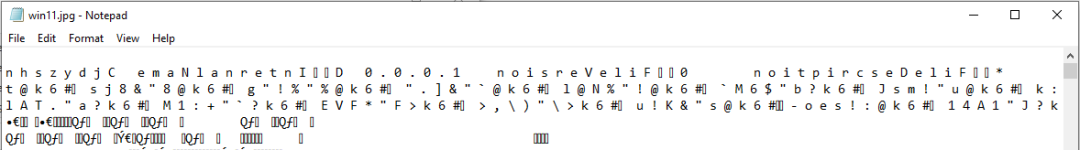

由于win11.jpg运行文件工具未能识别其文件类型,这就表明它被编码或加密了。然而,在文本编辑器中打开该文件,发现它的内容只是以相反的顺序存储了而已。

在文本编辑器中查看反转的DLL文件。

由于文件的内容被颠倒,我们可以得到一个动态链接库(DLL)。这个DLL被初始进程加载后,它会再次执行自己,然后用下载的DLL替换当前线程。这就是RedLine Stealer的有效载荷,一个典型的信息窃取的方式。它可以收集当前执行环境的各种信息,如用户名、计算机名称、安装的软件和硬件信息。该恶意软件还能从网络浏览器中窃取存储的密码,信用卡信息等数据,甚至是加密货币文件和钱包。为了渗出信息或接收进一步的指示,RedLine Stealer会打开一个TCP连接到配置命令和控制(C2)服务器。

无独有偶的偷梁换柱事件

真的是防人之心不可无,这些恶意行为者利用当下流行软件的更新为引,创建一个假网站来吸引用户下载他们的恶意软件。从而获取用户的各种重要个人信息。想要避免自己上当受骗,只需要在值得信赖的软件下载来源防止这种事件的发生,或在下载前仔细辨别域名,认准网站的官方标识。

相关链接:https://threatresearch.ext.hp.com/redline-stealer-disguised-as-a-windows-11-upgrade/

《新程序员003》正式上市,50余位技术专家共同创作,云原生和数字化的开发者们的一本技术精选图书。内容既有发展趋势及方法论结构,华为、阿里、字节跳动、网易、快手、微软、亚马逊、英特尔、西门子、施耐德等30多家知名公司云原生和数字化一手实战经验!

☞50年前,Hello World发明者第一次提交的Go代码长这样……

从1750亿到1.6万亿,人工智能未来:除了大模型,还有什么?