WebDAV 漏洞安全防护

一次性进群,长期免费索取教程,没有付费教程。

教程列表见微信公众号底部菜单

进微信群回复公众号:微信群;QQ群:460500587

微信公众号:计算机与网络安全

ID:Computer-network

WebDAV漏洞也是系统中常见的漏洞之一,黑客利用该漏洞进行攻击,可以获取系统管理员的最高权限。

一、什么是WebDAV缓冲区溢出漏洞

WebDAV缓冲区溢出漏洞出现的主要原因是IIS服务默认提供了对WebDAV的支持,WebDAV可以通过HTTP向用户提供远程文件存储的服务,但是该组件不能充分检查传递给部分系统组件的数据,这样远程攻击者利用这个漏洞就可以对WebDAV进行攻击,从而获得LocalSystem权限,进而完全控制目标主机。

二、WebDAV缓冲区溢出漏洞入侵演示

下面就来简单介绍一下WebDAV缓冲区溢出攻击的过程。入侵之前攻击者需要准备两个程序,即WebDAV漏洞扫描器——WebDAVScan.exe和溢出工具webdavx3.exe,其具体的操作步骤如下。

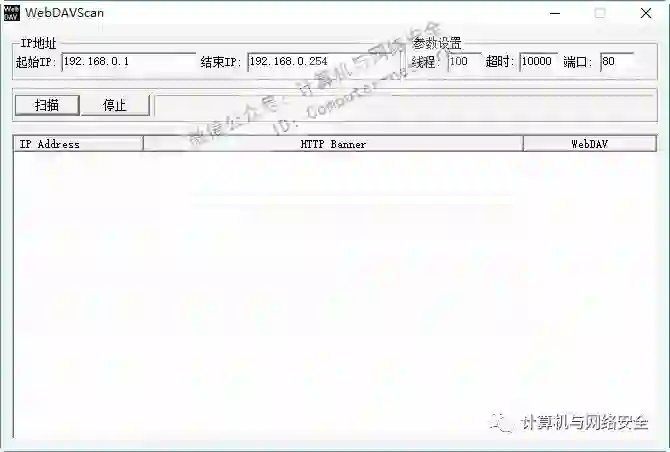

步骤1下载并解压缩WebDAV漏洞扫描器,在解压后的文件夹中双击WebDAVScan.exe可执行文件,即可打开其操作主界面,在【起始IP】和【结束IP】文本框中输入要扫描的IP地址范围。

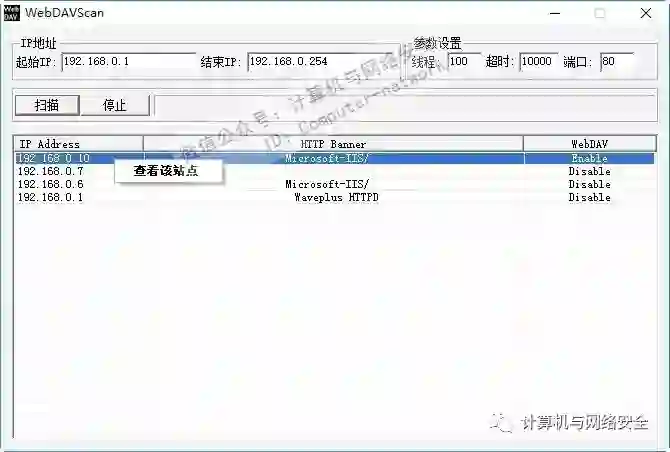

步骤2输入完毕后,单击【扫描】按钮,即可开始扫描目标主机,该程序运行速度非常快,可以准确地检测出远程IIS服务器是否存在WebDAV漏洞,在扫描列表中的【WebDAV】列中凡是标明【Enable】的则说明该主机存在漏洞。

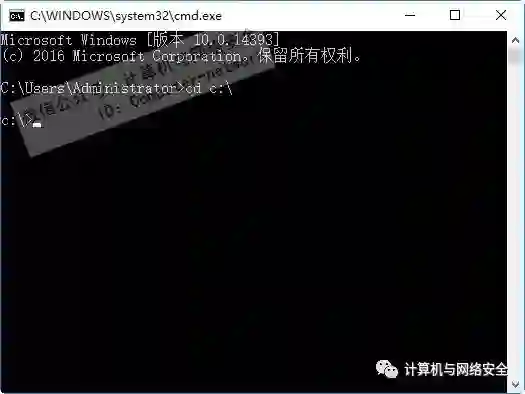

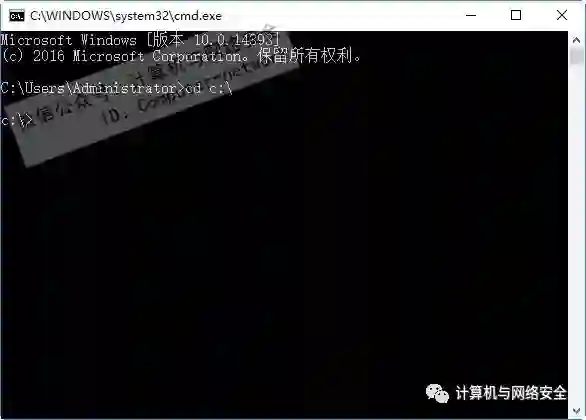

步骤3选择【开始】→【运行】选项,在打开的【运行】对话框中输入cmd命令,单击【确定】按钮,打开【命令提示符】窗口,输入cd c:\命令,进入C盘目录之中。

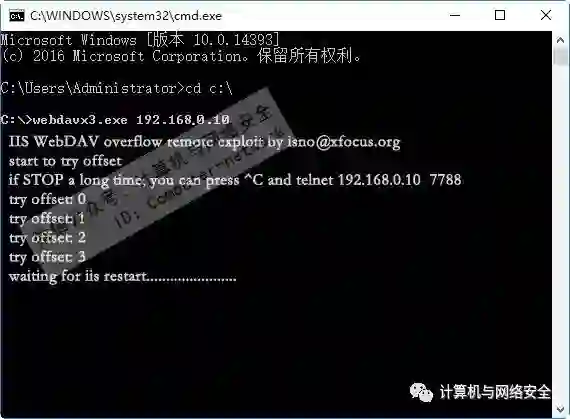

步骤4在C盘目录下输入命令webdavx3.exe 192.168.0.10,并按下Enter键,即可开始溢出攻击,运行结果如下图所示。

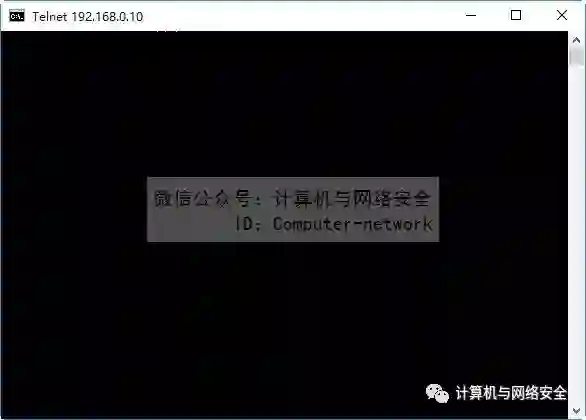

步骤5如果出现上面的结果则表明溢出成功,稍等两三分钟后,按Ctrl+C结束溢出,再在【命令提示符】窗口中输入如下命令:telnet 192.168.0.10 7788,当连接成功后,就可以拥有目标主机的系统管理员权限,即可对目标主机进行任意操作。

步骤6例如:在【命令提示符】窗口中输入命令cd c:\,即可进入目标主机的C盘目录下。

三、WebDAV缓冲区溢出漏洞的防御

如果不能立刻安装补丁或者升级,用户可以采取以下措施来降低威胁。

(1)使用微软提供的IIS Lockdown工具防止该漏洞被利用。

(2)可以在注册表中完全关闭Web-DAV包括的PUT和DELETE请求,具体的操作步骤如下。

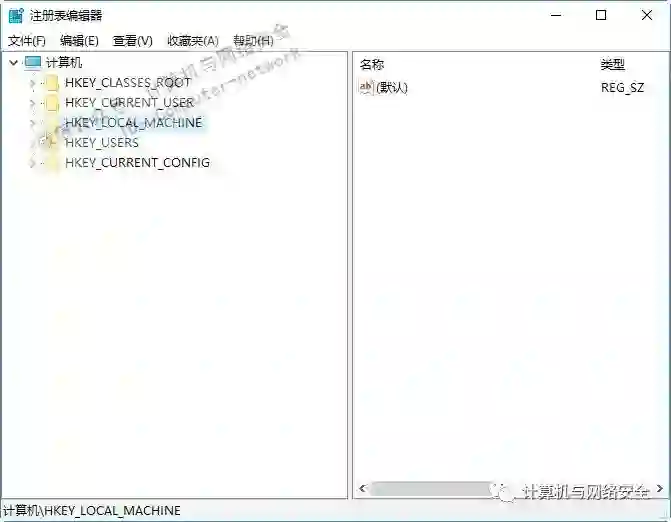

步骤1启动注册表编辑器。在【运行】对话框中输入命令regedit,然后按Enter键,打开【注册表编辑器】窗口。

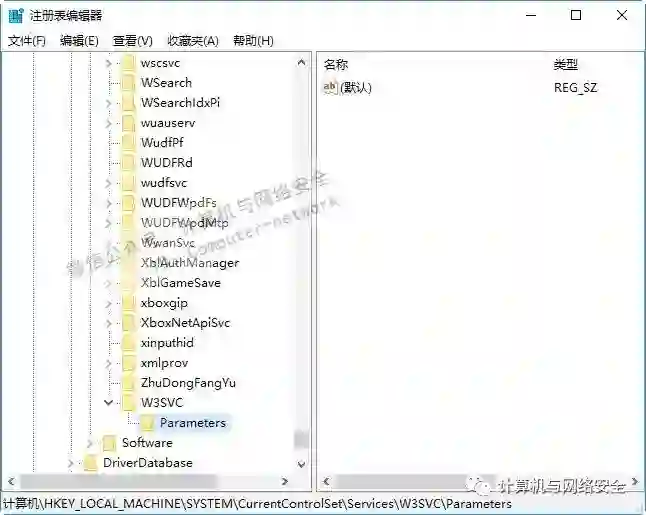

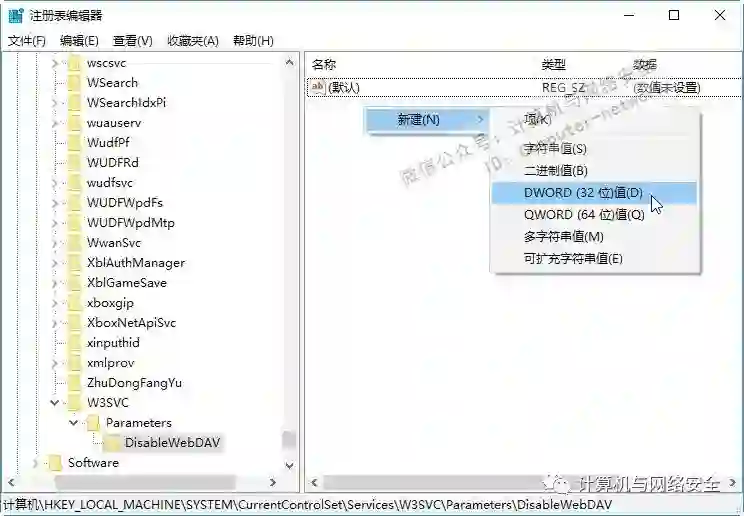

步骤2在注册表中依次找到如下键:HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\W3SVC\Parameters。

步骤3选中该键值后单击右键,从弹出的快捷菜单中选择【新建】选项,即可新建一个项目,并将该项目命名为DisableWebDAV。

步骤4选中新建的项目【DisableWebDAV】,在窗口右侧的“数值”下侧单击右键,从弹出的快捷菜单中选择“DWORD(32位)值(D)”选项。

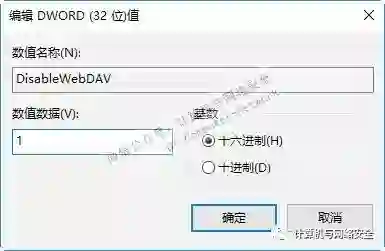

步骤5选择完毕后,即可在【注册表编辑器】窗口中新建一个键值,然后选择该键值,在弹出的快捷菜单中选择【修改】选项,打开【编辑DWORD(32位)值】对话框,在【数值名称】文本框中输入DisableWebDAV,在【数值数据】文本框中输入“1”。

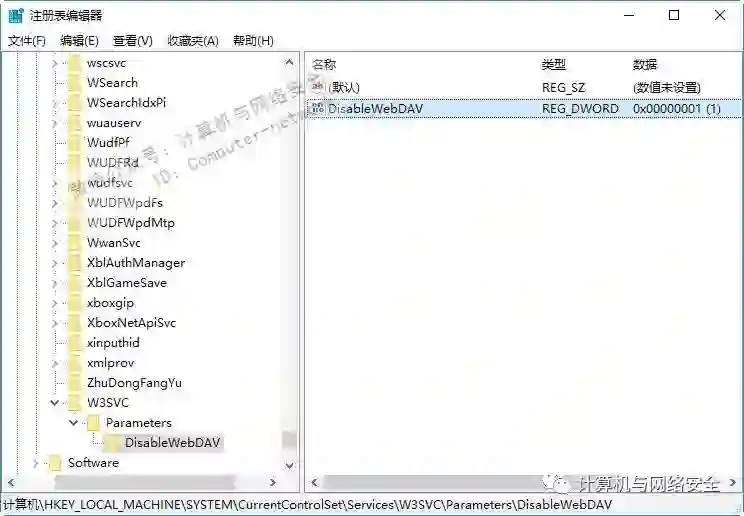

步骤6单击【确定】按钮,即可在注册表中完全关闭WebDAV包括的PUT和DELETE请求。

微信公众号:计算机与网络安全

ID:Computer-network